Руководство по установке и настройке компонента Kaspersky Secure Mail Gateway (KSMG) 3.0

ℹ️ Информация: Приведённая на данной странице информация является разработкой команды pre-sales и/или AntiAPT Community и НЕ является официальной рекомендацией вендора.

Официальная документация по данному разделу приведена в Онлайн-справке на продукт.

📦 Установка Kaspersky Secure Mail Gateway (KSMG) 3.0

Версия решения: 2.1 - 3.0

Тип установки: Standalone (Управляющий узел + обработка на одном сервере)

⚠️ Очень важно:

Точный расчёт аппаратных ресурсов (сайзинг) возможен только после анализа нагрузки (MPD, MPH, MPS).

Представленные ниже требования обеспечивают пропускную способность до 10 сообщений/сек при среднем размере письма 300 КБ.

Для высоконагруженных сред требуется кластерная архитектура и предварительный расчёт от партнёра Kaspersky.

💡 Важно: Подробнее о принципе работы KSMG описано в онлайн-документации.

1. Подготовка

1.1. Варианты установки и обработки сообщений

KSMG поддерживает три основных сценария интеграции, определяющих, как обрабатываются почтовые сообщения:

Вариант | Описание | Влияние на mail flow |

|---|---|---|

Пограничный почтовый шлюз | KSMG устанавливается на периметре сети и обрабатывает весь входящий и исходящий трафик. Может выступать как MX-запись. | ✅ Полный контроль над mail flow |

Внутренний почтовый шлюз | KSMG устанавливается внутри сети и анализирует трафик между почтовым сервером и внешним миром (или между сегментами). | ✅ Влияет на mail flow, но не является MX |

BCC-анализ (копия трафика) | На KSMG подаётся зеркалированная копия почтового трафика (например, через BCC или SPAN). Решение не влияет на доставку писем. | ❌ Только мониторинг и анализ |

💡 Рекомендация:

- Для пилотного проекта рекомендуется начать с BCC-анализа — это безопасно и не требует изменения маршрутизации.

- Для продуктивного внедрения — используйте пограничный шлюз.

1.2. Варианты архитектуры развёртывания

Вариант | Описание |

|---|---|

Standalone | Управляющий узел + обработка на одной ВМ. Подходит для пилотных внедрений и небольших организаций. |

Кластер | Отказоустойчивая система: минимум 2 узла (1 управляющий + 1 подчинённый). Обеспечивает балансировку и отказоустойчивость. |

Распределённое решение | Несколько кластеров в филиалах с централизованным управлением через DNS или балансировщик. |

💡 Рекомендация:

- Смена архитектуры (например, с Standalone на кластер) возможна без переустановки — достаточно добавить узлы.

- Для кластера обязательно настройте время (NTP) и DNS-записи для всех узлов.

1.3. Требования к оборудованию

Компонент | Требование |

|---|---|

Режим загрузки | Обязательно UEFI |

Процессор | Минимум 8 ядер (рекомендуется Intel Xeon или AMD EPYC) |

ОЗУ | Минимум 16 ГБ |

Диски | Минимум 200 ГБ (SSD или SAS HDD 10K+) |

RAID | Поддерживается как аппаратный, так и программный RAID |

Сеть | 1+ сетевой интерфейс |

🔹 Производительность:

- 8 ядер / 16 ГБ ОЗУ → до 10 сообщений/сек

- Для увеличения пропускной способности — масштабируйте горизонтально (добавляйте узлы)

1.4. Платформы виртуализации

Поддерживаются:

- VMware ESXi 6.7 / 7.0

- Microsoft Hyper-V

- РЕД Виртуализация 7.3

- Astra Linux SE / zVirt Node

📌 Примечание для VMware:

- Уровень совместимости EVC ≥ Intel Nehalem

- Тип диска: Thick Provision (рекомендуется)

1.5. Сетевые требования

Перед установкой:

- Создайте A-запись и PTR-запись (обратную) в DNS для FQDN KSMG (например,

ksmg.company.local) - Убедитесь, что KSMG имеет доступ к:

- Серверам обновления:

antiapt.kaspersky-labs.com,activation-v2.kaspersky.com - KSN/KPSN (если используется):

*.ksn.kaspersky-labs.com

- Серверам обновления:

1.6. Порты и серверы обновлений

Сервис | URL / Порт |

|---|---|

Обновления |

|

Активация |

|

KSN |

|

Веб-интерфейс |

|

Кластерное взаимодействие |

|

2. Установка

2.1. Общая последовательность

- Создайте ВМ согласно требованиям

- Установите KSMG с ISO-образа

- Выполните первоначальную настройку через TUI

- Настройте кластер (если нужно)

- Активируйте лицензию и обновите базы

- Создайте учётную запись Офицера безопасности

2.2. Создание виртуальной машины (VMware vSphere)

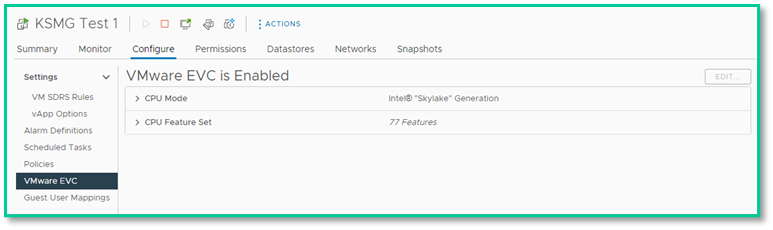

Если требуется, то после создания перейдите к управлению данной ВМ. На ВМ необходимо включить режим «VMware EVC» согласно требованиям, для этого в разделе «Configure → VMware EVC» необходимо включить данный режим, обязательно уровень совместимости должен быть не ниже «Intel «Nehalem»».

📸 Скриншот 1:

Выбор совместимости — «Intel Nehalem»

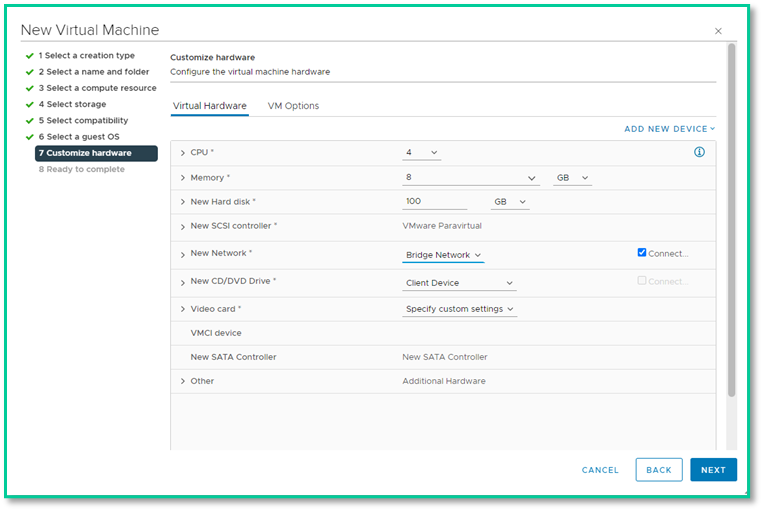

📸 Скриншот 2:

Настройка оборудования: CPU, RAM, HDD, сеть, CD/DVD

2.3. Процесс установки

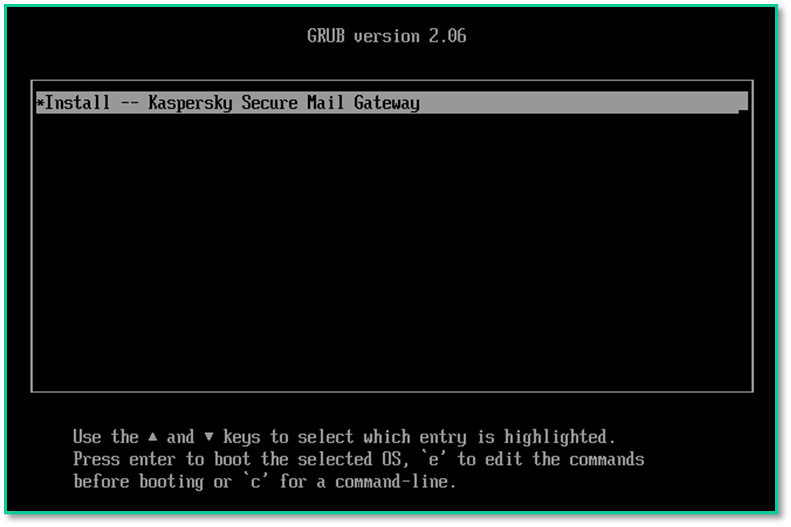

📸 Скриншот 3:

Выбор «Install — KSMG»

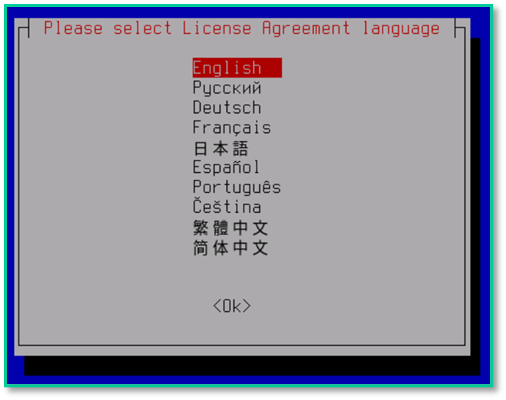

📸 Скриншот 4:

Выбор языка установки

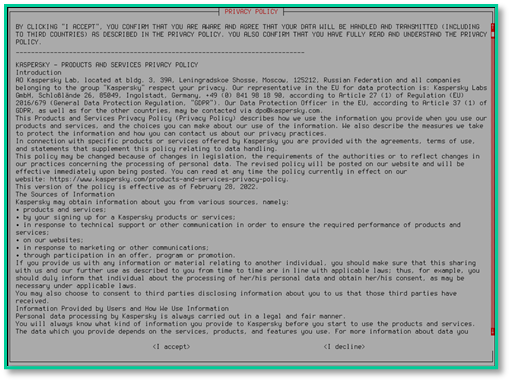

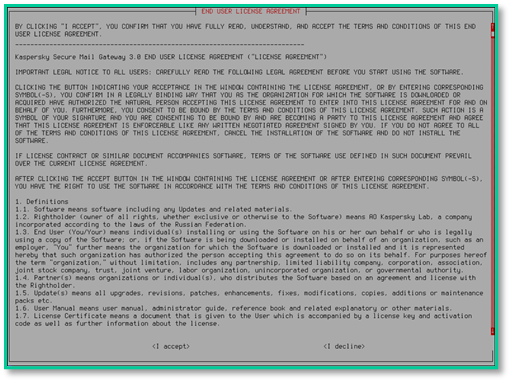

📸 Скриншот 5:

Принятие лицензионного соглашения

📸 Скриншот 6:

Предупреждение о требованиях к железу

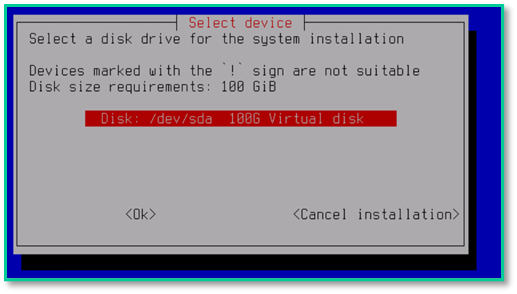

📸 Скриншот 7:

Выбор диска для установки

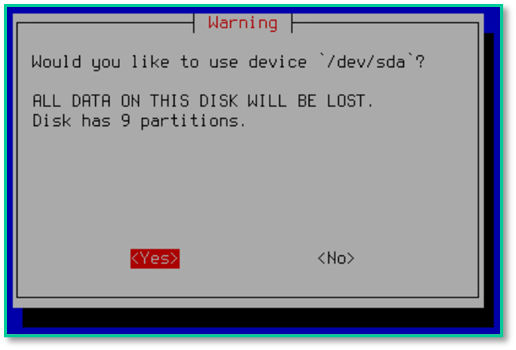

📸 Скриншот 8:

Подтверждение очистки диска — «Yes»

Дождитесь окончания копирования файлов на диск. Далее последует перезагрузка.

2.4. Первоначальная настройка через TUI

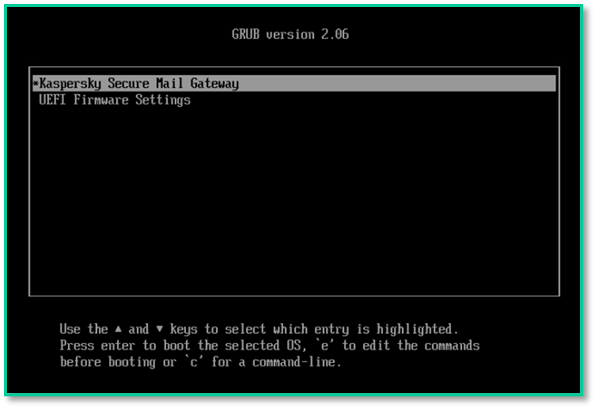

📸 Скриншот 9:

Выбор «Kaspersky Secure Mail Gateway» при загрузке с HDD

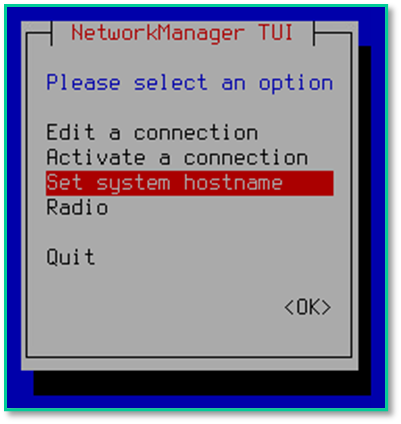

📸 Скриншот 10:

Меню NetworkManager TUI — выбор «Set system hostname»

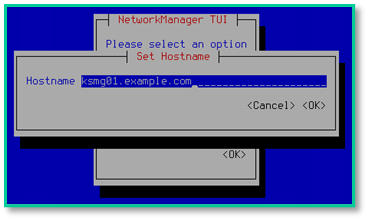

📸 Скриншот 11:

Указание FQDN (например, ksmg.company.local)

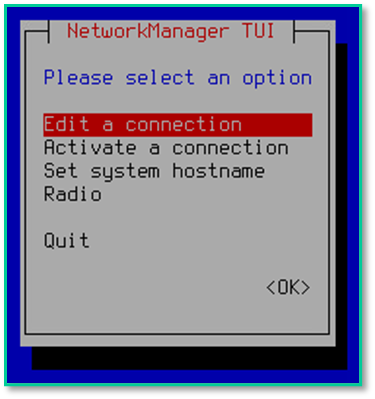

📸 Скриншот 12:

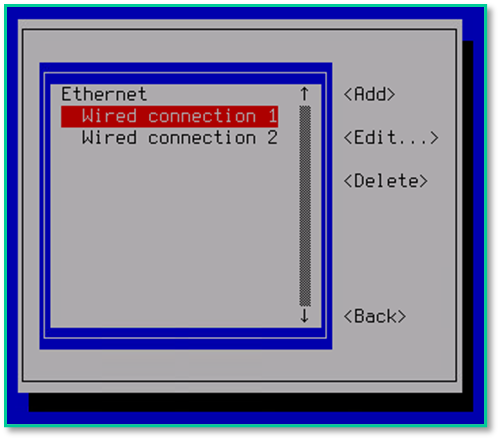

Выбор «Edit a connection» для настройки сети

📸 Скриншот 13:

Выбор сетевого адаптера — «Wired connection 1»

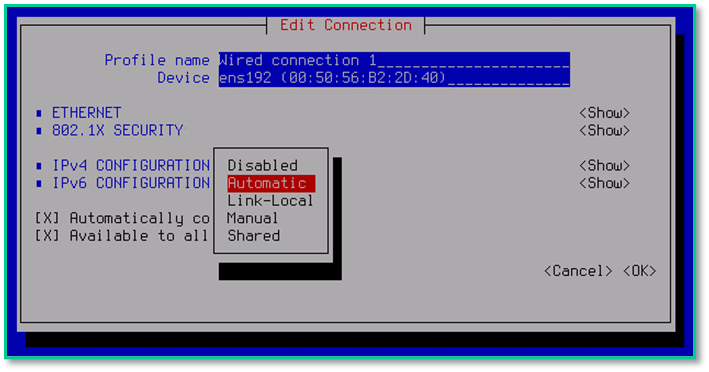

📸 Скриншот 14:

Настройка IPv4 — выбор «Automatic» (DHCP) или статик, после подтверждение настройки — кнопка «OK»

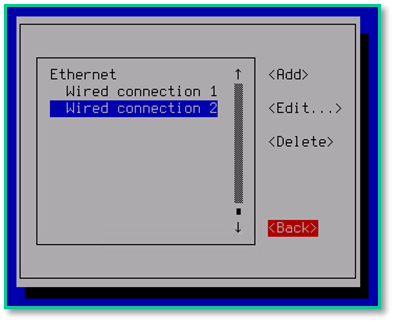

📸 Скриншот 16:

Возврат в главное меню — «Back»

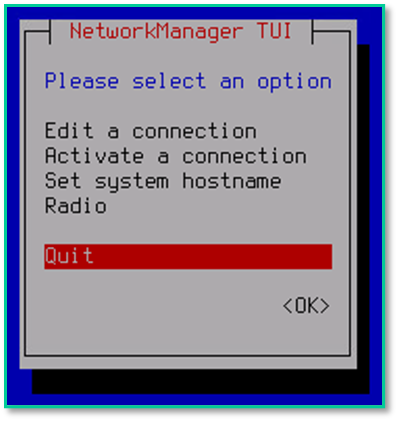

📸 Скриншот 17:

Завершение настройки — «Quit»

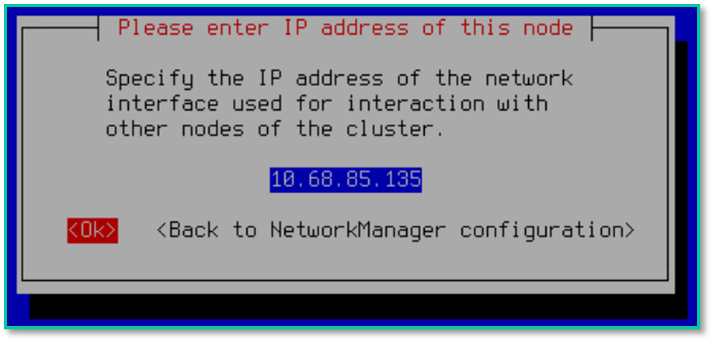

📸 Скриншот 18:

Указание IP-адреса для кластерного взаимодействия

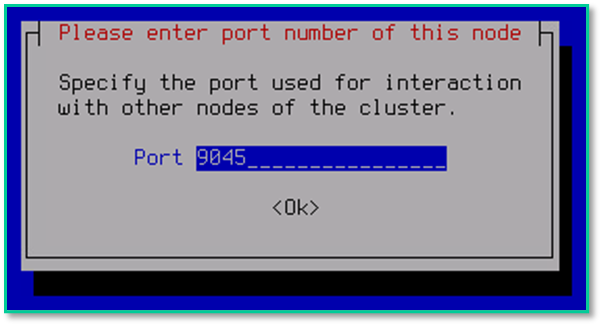

📸 Скриншот 19:

Указание порта кластера — 9045

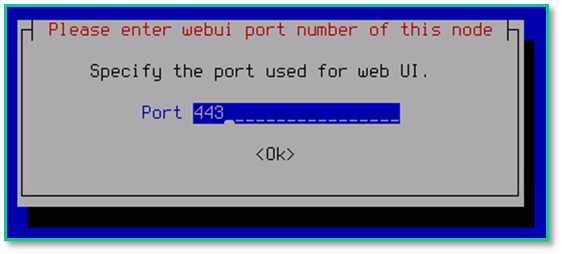

📸 Скриншот 20:

Указание порта веб-интерфейса — 443

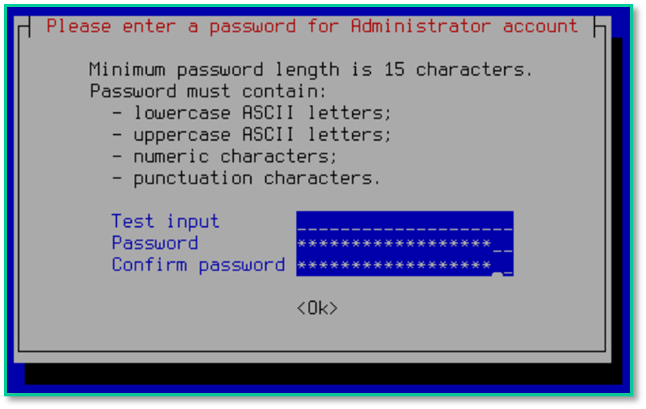

📸 Скриншот 21:

Задание пароля администратора

📸 Скриншот 22:

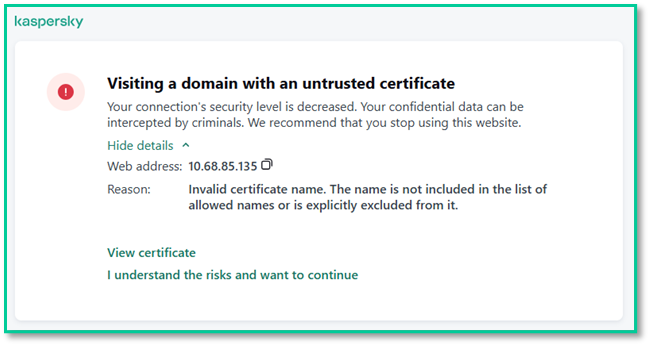

Сохранение отпечатка SSL-сертификата

📸 Скриншот 23:

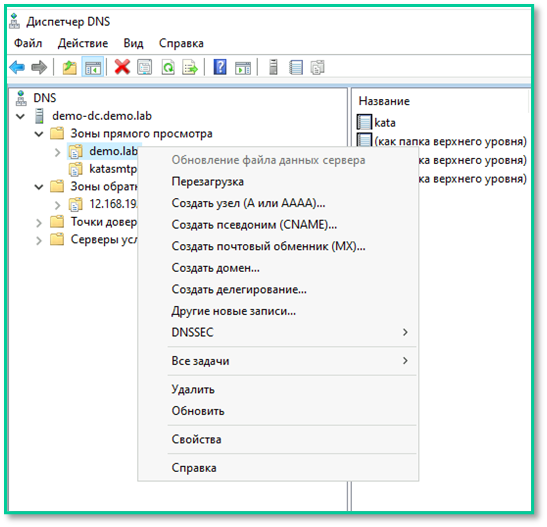

Создание PTR-записи в DNS Manager

3. Настройка

3.1. Доступ к веб-интерфейсу

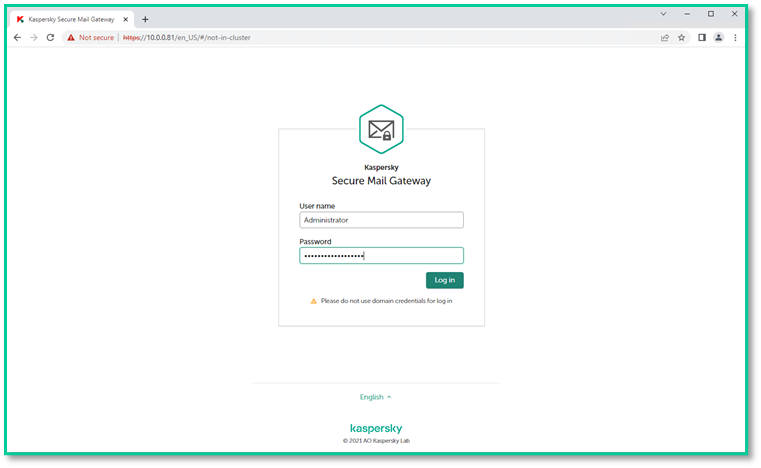

📸 Скриншот 24:

Вход в веб-интерфейс — https://<IP_или_FQDN>

📸 Скриншот 25:

Экран входа: логин Administrator, пароль

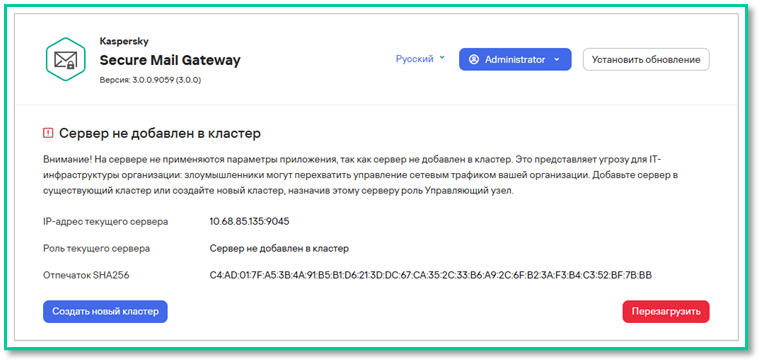

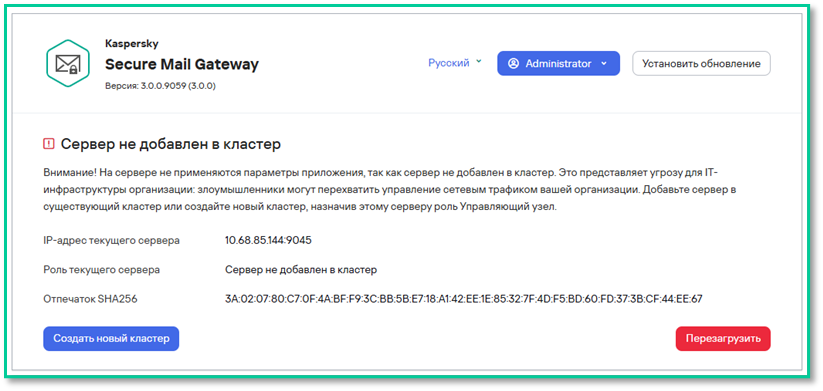

📸 Скриншот 26:

Создайте новый кластер. Нажмите «Create new cluster»

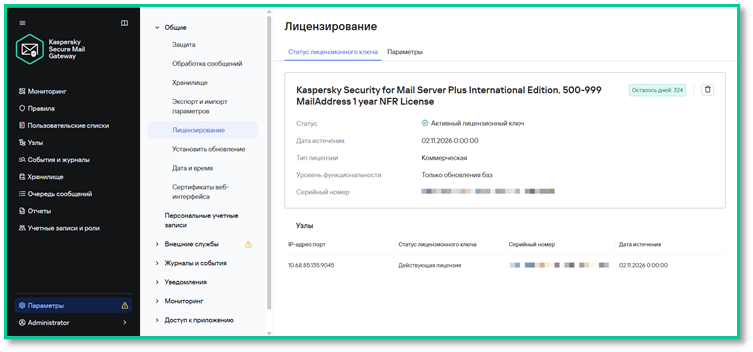

3.2. Лицензирование и обновление

📸 Скриншот 27:

Активация лицензии — ввод кода или загрузка файла

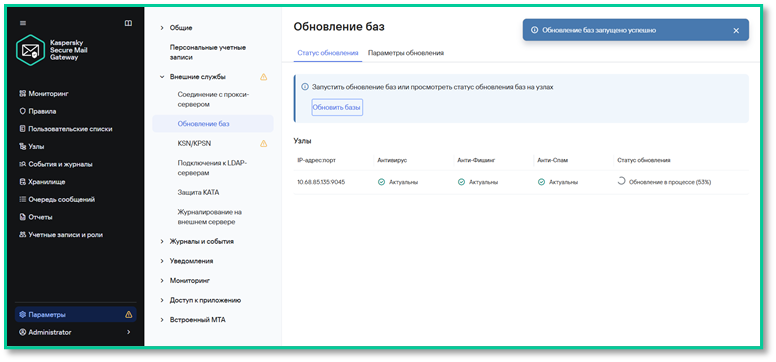

📸 Скриншот 28:

Обновление баз — кнопка «Обновить базы»

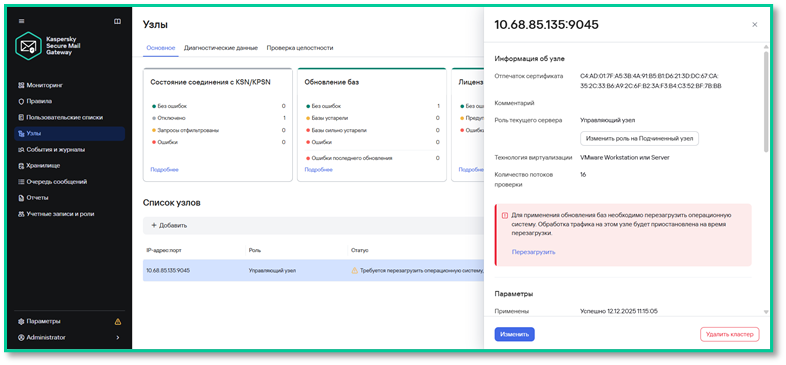

📸 Скриншот 29:

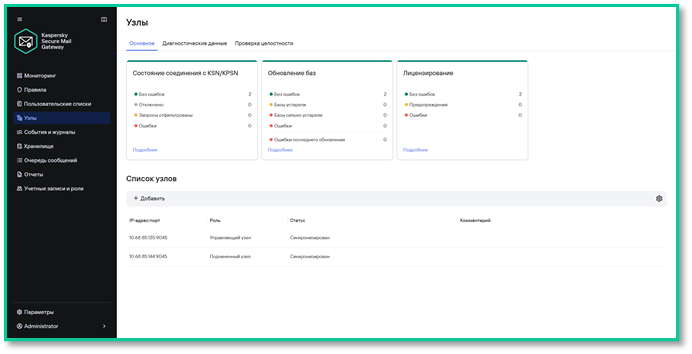

Перезагрузка Управляющего узла — «Узлы → Перезагрузить»

3.3. Добавление подчинённого узла (кластер)

Чтобы программа могла выполнять балансировку без сбоев, нужно добавить в кластер хотя бы один «подчинённый узел». Для этого нужно создать ещё одну виртуальную машину и установить на неё Kaspersky Secure Mail Gateway, как и в предыдущих шагах.

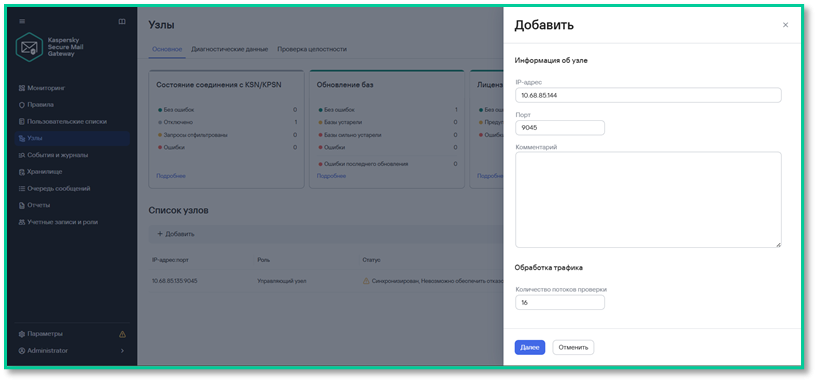

📸 Скриншот 30:

Добавление узла — «Узлы → Добавить узел»

📸 Скриншот 31:

Указание IP подчинённого узла

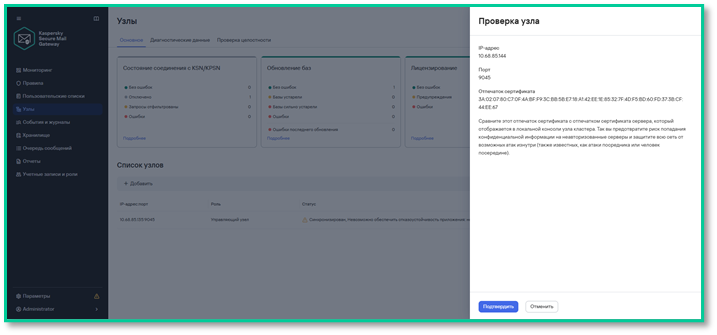

📸 Скриншот 32:

Подтверждение отпечатка сертификата

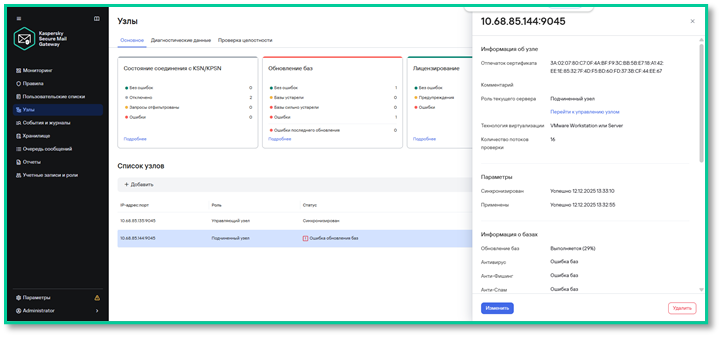

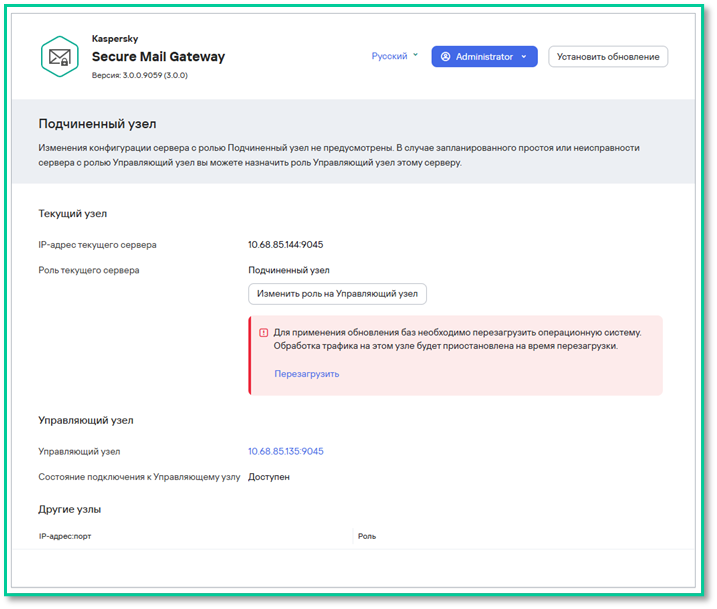

📸 Скриншот 33:

Перезагрузка подчинённого узла после синхронизации

📸 Скриншот 34:

Перезагрузка подчинённого узла после синхронизации

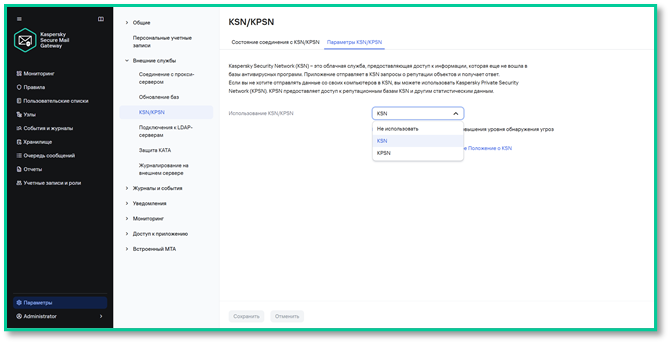

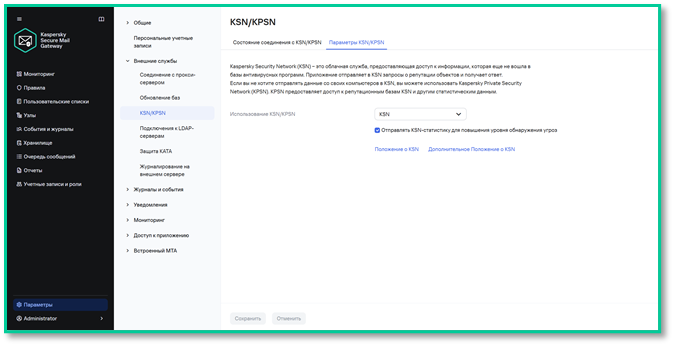

3.4. Включение KSN

📸 Скриншот 35:

Настройка KSN — «Я согласен участвовать в KSN»

📸 Скриншот 36:

Статус «Состояние соединения KSN/KPSN — Без ошибок»

Первоначальная настройка «Kaspersky Secure Mail Gateway» завершена.

✅ Установка и настройка KSMG 3.0 завершены!

Теперь можно приступать к:

- Настройке MTA и доменов

- Интеграции с почтовым сервером (Exchange, Postfix и др.)

- Тестированию модулей защиты (антивирус, анти-спам, анти-фишинг)

📌 Полезные ссылки

- Официальная документация KSMG 3.0

- Создание виртуальной машины

- AntiAPT Community – KSMG

- Kaspersky на YouTube

- Kaspersky на Rutube

- Полезное видео на Youtube

- Полезное видео на Rutube