Руководство по установке и настройке компонента Сentral Node в режиме Ретроспективный анализ трафика КАТА/NDR 8.0

ℹ️ Информация: Приведенная на данной странице информация, является разработкой команды pre-sales и/или AntiAPT Community и НЕ является официальной рекомендацией вендора..

Официальная документация по данному разделу приведена в Онлайн-справке на продукт. Далее по разделам:

📦 Установка Central Node в режиме "Ретроспективный анализ трафика"

Версия решения: 8.0

Тип установки: Central Node (на одном сервере)

ℹ️ Информация: в данном разделе описывается процесс установки компонента Central Node выступающего в роли выделенного сервера выполняющего роль узла для Ретроспективный анализ трафика.

Ретроспективный анализ трафика позволяет анализировать собранные ранее сетевые данные с учетом новых сигнатур, индикаторов и правил.

Этот компонент используется только для ретроспективного анализа трафика. Изменить роль сервера после установки невозможно. Вы можете подключить к этому компоненту Sandbox.

ℹ️ Информация: Детальнее ознакомиться с работой данного компонента можно в онлайн документации.

ВАЖНО: Функция доступна при наличии действующего лицензионного ключа KATA+NDR. После истечения срока действия лицензионного ключа результаты анализа трафика остаются доступными для просмотра. Воспроизведение трафика не запускается. Активация возможна только с помощью файла ключа.

1. Подготовка

1.1. Варианты установки

Решение поддерживает три архитектуры:

| Вариант | Описание |

| Standalone | Central Node + Sensor на одном сервере. Подходит для пилотных внедрений, тестовых сред и организаций с небольшой ИТ-инфраструктурой. |

1.2. Требования к оборудованию

| Компонент | Требование |

|---|---|

| Режим загрузки | Обязательно UEFI |

| Процессор | Минимум 24+ потоков (логических ядер), поддержка BMI2, AVX, AVX2 |

| ОЗУ | Минимум 64 ГБ |

| Диски |

|

| Жёсткие диски | Только SAS HDD 10K rpm и выше (рекомендуется использовать SSD) |

| RAID | Только аппаратный RAID. Программный RAID не поддерживается |

🔹 Объём системного диска

| Сценарий | Минимальный объём |

| KATA и/или NDR | 2–2,4 ТБ |

1.3. Платформы виртуализации

Решение не поддерживает Microsoft Hyper-V. Поддерживаются:

- VMware ESXi 6.7.0 или 7.0

- KVM

- ПК СВ "Брест" 3.3

- "РЕД Виртуализация" 7.3

- zVirt Node 4.2

Решение не поддерживает Microsoft Hyper-V.

📌 Примечание по KVM:

- ОС: Debian GNU/Linux 12

- Эмулятор: QEMU version 8.0.2

Дополнительные требования для платформ виртуализации

|

Платформа |

Особенности |

|

VMware ESXi |

Виртуальная машина требует на **10% больше CPU**, чем физический сервер. Тип виртуального диска: **Thick Provision** |

|

ПК СВ "Брест" / "РЕД Виртуализация" |

При использовании **KATA+NDR** увеличьте минимальное количество логических ядер на **20%** |

📌 Примечание:

Если вы хотите устранить уязвимости типа Spectre и Meltdown на уровне гипервизора, необходимо дополнительно увеличить количество логических ядер в 1,5 раза относительно уже увеличенного значения.

1.4. Дисковые подсистемы и RAID

| Подсистема | Назначение | Рекомендуемый RAID |

|---|---|---|

| Первая | ОС, контейнеры, базы (кроме TAA) | RAID 1 или RAID 10 |

| Вторая | База TAA и журналы | RAID 10 |

💡 Рекомендации:

- Минимум 2000 ГБ на первой подсистеме

- Используйте аппаратный RAID-контроллер с кэшем и BBU

1.5. Требования к процессору

Центральный процессор должен поддерживать наборы инструкций:

- BMI2

- AVX

- AVX2

🔍 Проверка поддержки:

- Выполните в терминале команду: cat /proc/cpuinfo | grep flags

- Убедитесь, что в выводе присутствуют: avx avx2 bmi2

- Либо выполните следующую команду:

1.6. Порты и сервера обновлений / KSN

Перед установкой приложения подготовьте IT-инфраструктуру вашей организации к установке компонентов Kaspersky Anti Targeted Attack Platform: Подготовка IT-инфраструктуры к установке компонентов приложения:

- Для обеспечения безопасности сети от анализируемых объектов запретите доступ в локальную сеть сервера Sandbox управляющему сетевому интерфейсу и интерфейсу для доступа обрабатываемых объектов.

- Произведите подготовку IT-инфраструктуры организации, согласно таблице.

- Открыт доступ до серверов обновления и KSN согласно таблице ниже:

| Server | URL |

|---|---|

| Updates |

|

| KSN |

|

2. Установка

2.1. Общая последовательность

- Установите Central Node в режиме "Ретроспективный анализ трафика"

- Установите Sandbox

- Добавьте образы виртуальных машин в Sandbox

💡 Сценарии:

- Пилот: Central Node + Sensor на одном сервере, Sandbox — на другом

2.2. Загрузка и запуск образа

Скачайте образ:

- Физический сервер: запишите на USB/DVD и загрузитесь.

- Виртуальный сервер: подключите ISO к ВМ.

⚠️ Важно:

При установке на виртуальной платформе обязательно выберите UEFI в настройках:Options → Boot Options → Firmware → UEFI.

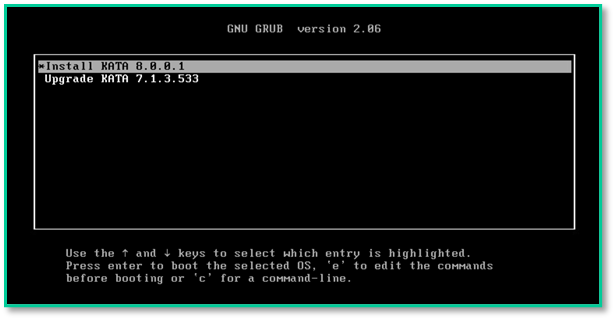

📸 Скриншот 1:

2.3. Процесс установки

Шаг 1: Загрузка

Выберите:

📸 Скриншот 2:

Шаг 2: Язык

Выберите язык (например, русский) → Enter

📸 Скриншот 3:

Шаг 3: Лицензионное соглашение

- Нажмите Tab, выберите «Я Принимаю»

- Нажмите Enter

📸 Скриншот 4:

Шаг 4: Политика конфиденциальности

- Выберите «Я Принимаю» → Enter

📸 Скриншот 5:

Шаг 5: Выбор роли сервера

| Роль | Описание |

|---|---|

single |

Central Node + Sensor на одном сервере |

sensor |

Только Sensor (выделенный) |

storage |

Сервер хранения для кластера |

processing |

Обрабатывающий сервер (включает Sensor) |

⚠️ После установки сменить роль невозможно.

📸 Скриншот 6:

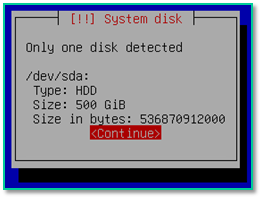

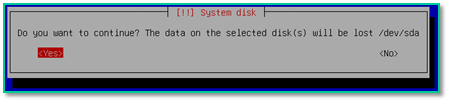

Шаг 6: Выбор диска

- Подтвердите очистку диска → Yes → Enter

📸 Скриншот 7:

В данном примере диск не соответствует минимальным требованиям

Шаг 7: Настройка сети кластера (если применимо)

❗ Настройка выполняется Только для кластерной установки.

Для не-кластерной установки просто нажмите Enter (оставьте 198.18.0.0/16)

📸 Скриншот 8:

📸 Скриншот 9:

Шаг 8: Выбор сетевого интерфейса

Выберите интерфейс для Management Interface

📸 Скриншот 10:

Шаг 9: Настройка IP-адреса

- DHCP — автоматически

- Static — вручную (IP, Mask, Gateway)

📸 Скриншот 11:

Шаг 10: Учётная запись admin

- Пароль: минимум 12 символов

- Подтвердите пароль → OK

📸 Скриншот 12:

Шаг 11: Язык NDR

Выберите язык (например, русский) → Enter

📸 Скриншот 13:

Шаг 12: DNS-серверы

⚠️ Обязательно! Даже в изолированной сети укажите фиктивный DNS (например,

1.1.1.1)

📸 Скриншот 14:

Шаг 13: NTP-серверы

- Нажмите Add

- Введите адрес (например,

pool.ntp.org) - Нажмите Continue

📸 Скриншот 15:

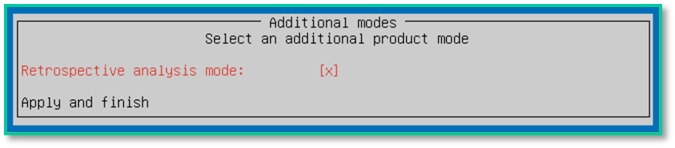

Шаг 14: Включение режима ретроспективного анализа трафика

Для ретроспективного анализа трафика, на этом шаге требуется включить режим ретроспективного анализа трафика. В этом режиме для компонента действует ряд ограничений, вы можете ознакомиться с ними в разделе Ретроспективный анализ трафика.

📸 Скриншот 16:

Шаг 15: Ожидание завершения

Процесс займёт 5–20 минут. Не перезагружайте сервер.

📸 Скриншот 17:

3. Настройка

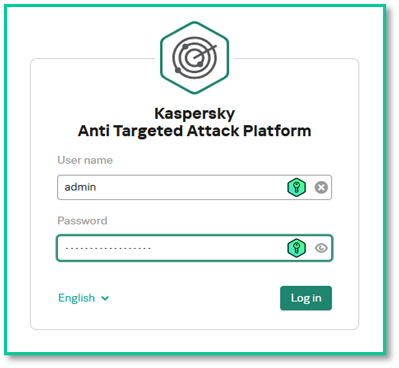

3.1. Доступ к веб-интерфейсу

После завершения установки подождите пару минут — идёт запуск контейнеров и инициализация сервисов.

⚠️ Не пытайтесь входить сразу — возможна ошибка авторизации.

Откройте в браузере:

Войдите под:

- Логин:

admin - Пароль: заданный при установке

📸 Скриншот 17:

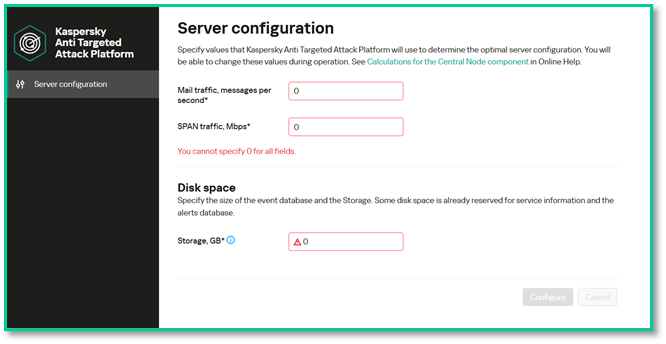

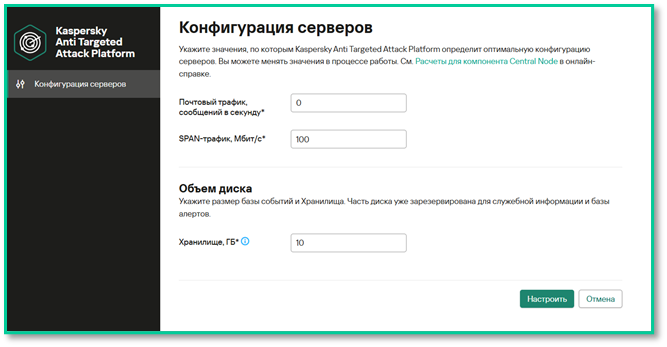

3.2. Конфигурация серверов

После входа откроется веб-интерфейс для управления масштабированием. Вам будет доступен раздел «Конфигурация серверов», где необходимо указать параметры, определяющие нагрузку и объём хранилища.

📸 Скриншот 18:

🔹 Почтовый трафик (KATA)

❗ВАЖНО: В поле Почтовый трафик, сообщений в секунду ничего не указываем.

🔹 SPAN-трафик (NDR)

- Укажите объём трафика (Мбит/с) поданного на CN.

- В поле SPAN-трафик, Мбит/с укажите планируемое количество трафика со SPAN-портов.

- В этом поле указывается общий объем SPAN-трафика, который обрабатывается на Central Node/RAM.

3.3. Объём диска

В поле «Хранилище» нужно указать объем дискового пространства, выделяемого для хранения файлов, загруженных через веб интерфейс для анализа компонентом Cental Node и Sandbox. Рекомендуется выделять не больше 100 Гб.

3.4. Запуск конфигурации

- Нажмите «Настроить»

- Нажмите «Запустить»

- Дождитесь завершения (10–20 минут)

📸 Скриншот 19:

📸 Скриншот 20:

⚠️ ВАЖНО! После успешного завершения система предложит войти заново. После завершения конфигурации подождите 5-20 минут — идёт запуск контейнеров и инициализация сервисов.

3.5. Финальная настройка

После успешной конфигурации:

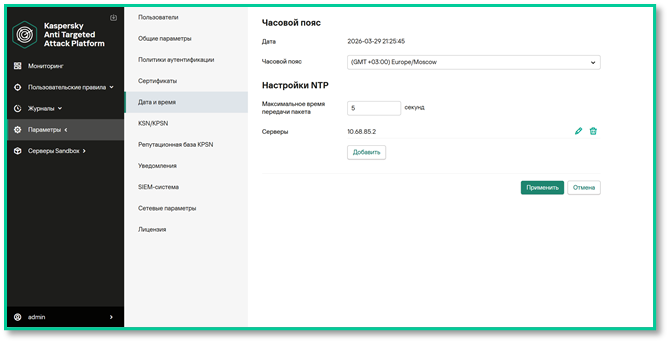

🔹 Проверка времени

- Параметры → Дата и время

- Убедитесь в правильности часового пояса и NTP

⚠️ Время должно быть одинаковым на всех компонентах: CN, Sensor, Sandbox.

📸 Скриншот 21:

🔹 Имя сервера

- Параметры → Сетевые параметры → Имя сервера

- Укажите имя в нижнем регистре, совпадающее с DNS (если планируется интеграция с AD)

ВАЖНО!

Имя устройства Central Node можно изменить только через веб-интерфейс. Автоматически присвоенное при установке имя менять нельзя.

📸 Скриншот 22:

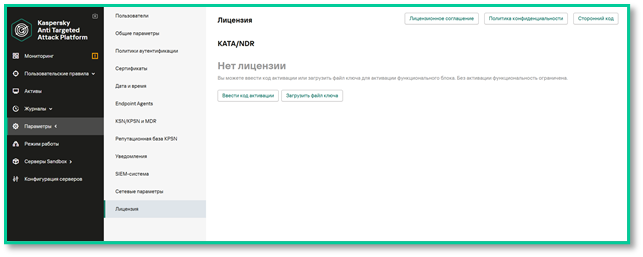

🔹 Лицензия

- Параметры → Лицензия

- Загрузите файл ключа или введите код активации (KATA, NDR, KEDR)

📸 Скриншот 23:

🔹 KSN

- Параметры → KSN/KPSN и MDR

- Примите соглашение и включите KSN

📸 Скриншот 24:

🔹 Обновление баз

- Параметры → Общие параметры → Обновление баз

- Выберите источник и запустите обновление

✅ Обновление должно завершиться со статусом успешно

📸 Скриншот 25:

🔹 Создание учётной записи Офицера безопасности

- Параметры → Пользователи → Добавить

- Роль: Старший сотрудник службы безопасности

- Укажите имя, пароль (дважды), включите учётную запись

💡 Эта учётная запись будет использоваться для работы с инцидентами.

📸 Скриншот 26:

ВАЖНО: Перед тем как приступить к данным настройкам, лицензии KATA или KATA/NDR должны быть обязательно добавлены в зависимости от тестируемого функционала.

Примечание:

o Лицензия KATA отвечает за защиту периметра IT-инфраструктуры предприятия обработку сетевых источников.

o NDR обеспечивающий защиту внутренней сети предприятия, построения карты сети и ретроспективного анализа.

Процесс первоначальной установки и настройки на данном этапе завершен.

4. Настройка подключения источников

1. API

Платформа KATA поддерживает интеграцию со сторонними решения по средством REST API.

Перед подключением источников, обязательно выполните следующие действия:

В данной инструкции этот процесс описан не будет, так как есть полноценная инструкция по работе с данным функционалом. Данную инструкцию можно запросить либо скачать по данной ссылке - https://box.kaspersky.com/d/594f6df3692e4675afc8/?p=%2F&mode=list.

Детальнее с данным функционалом можно ознакомиться в онлайн документации KATA API и NDR API.

Рекомендуется увеличить значение максимальное значение обрабатываемых задач получаемых от одного клиента по API

Подключиться по “SSH” к “Central Node”, перейти в “Technical Support Mode” и выполнить следующие команды:

- Переход в root – “sudo su”.

- Увеличение максимального значения “API-запросов”

sudo su

console-settings-updater set --merge /kata/configuration/product/kata_scanner '{"ksmg": {"max_tasks_per_client": 500}}'Прейдите в веб-интерфейс “Central Node” и авторизуйтесь под уз “admin”.

Перейдите в раздел “Внешние системы” и переведите пункт “Максимальный приоритет проверки” в состояние “Включено”.

📌 Полезные ссылки

- Официальная документация Kaspersky

- Инструкция по интеграции с Active Directory

- Kaspersky на YouTube

- Kaspersky на Rutube

✅ Установка и настройка Central Node завершены!

Теперь можно приступать к установке Sandbox, выделенного Sensor и настройки/подключению Endpoint Agents.