Инструкции по настройке

- Инструкция по ICAP-интеграции KATA

- Работа с IOC в KATA

- Интеграция KATA c MDR

- Руководство по резервному копированию Central Node и БД телеметрии EDR Агентов

- Работа с YARA-правилами в KATA

- Настройка KATA Directory Scanner

- Процесс подключения KATA по LDAP SSO

- Как настраивать исключения в Kaspersky Anti Targeted Attack Platform (KATA) для всех интеграций

- Руководство по интеграции с системой мониторинга Zabbix по протоколу SNMPv2

- Руководство по выгрузке базы событий KATA || EDR

- Настройка приёма SPAN-трафика на Central Node и Sensor

- KATA & KEDR v.7.1.х Astra Edition: Инструкция по подготовке ISO образа на Astra Linux

- Еженедельное резервное копирование Central Node

- Интеграции с почтовым сервером для отправки сообщений по протоколу SMTP

- Процесс установки и настройки Kaspersky EDR (KATA) с использованием KES 12.1+ на Windows

Инструкция по ICAP-интеграции KATA

Введение

Данное руководство содержит информацию об интеграции платформы KATA со сторонними решениями по протоколу ICAP, такими как Proxy server или NGFW. Также поддерживается возможность интеграции с другими решениями, поддерживающими передачу данных по ICAP. Описывает процесс настройки и проверки интеграции, встречающиеся проблемы в PoC, эксплуатации и шаги по их устранению.

Краткое описание решения

Kaspersky Anti Targeted Attack Platform — решение для защиты IT-инфраструктуры организации и своевременного обнаружения атак «нулевого дня», целевых атак и APT. Решение разработано для корпоративных пользователей.

Решение может получать и обрабатывать данные через подключение к прокси-серверу по ICAP, включая HTTP-, FTP- и HTTPS-трафик (с SSL-подменой на прокси).

- Подключаться к прокси-серверу по протоколу ICAP, получать и обрабатывать данные HTTP- и FTP-трафика, а также HTTPS-трафика, если администратор настроил подмену SSL-сертификата на прокси-сервере.

В роли ICAP-сервера может выступать Central Node с функцией Sensor или отдельный компонент Sensor.

Важно: KATA не обеспечивает шифрование ICAP-трафика и аутентификацию клиентов по умолчанию. Необходимо самостоятельно настроить защищенное соединение между прокси-сервером и KATA.

ICAP-клиентом обычно является прокси, который отправляет данные на ICAP-сервер. Решение о пересылке данных и режим работы принимается на клиенте.

Добавлена ICAP-интеграция с обратной связью в двух режимах:

- Стандартная проверка — объект доступен Sandbox, при обнаружении угрозы блокируется.

- Усиленная проверка — объект недоступен Sandbox, при угрозе блокируется.

Примечание: При включении приема ICAP-трафика в режиме «Отключено» работает режим respmod: вердикт не возвращается, но результат доступен в интерфейсе KATA для роли «Офицер безопасности».

Для оптимизации нагрузки приложение может временно переключиться из режима усиленной проверки ICAP-трафика в режим стандартной проверки. В этом случае файлы, полученные из ICAP-трафика и отправленные на проверку в Sandbox, остаются доступными для скачивания. При обнаружении угрозы в проверенных файлах приложение создает алерт. Проверка файлов модулями Anti-Malware Engine и YARA продолжает работать в штатном режиме.

Если вы используете режим распределенного решения и мультитенантности, выполняйте действия включения приема ICAP трафика в веб-интерфейсе того сервера PCN или SCN, параметры которого вы хотите настроить.

На многих прокси серверах или системах поддерживающих передачу данных по ICAP, достаточно будет активировать функциональность ICAP-клиент и указать адрес ICAP-сервер. Детальнее по настройке и работе решения можно ознакомится в онлайн документации.

Включение функционала

Включение приема ICAP на Central Node

- Перейдите в веб-интерфейс CN по адресу:

https://<IP_CN>:8443 - Введите учетные данные учетной записи с ролью Администратор (по умолчанию это учетная запись admin автоматически созданная при установки системы).

- Далее переходим в раздел “Серверы Sensor”. В данном разделе встроенный Sensor в компонент Central Node называется «Embedded Sensor». Нажимаем «Изменить».

- В открывшемся меню перейдите в раздел “ICAP-интеграция”. В данном разделе переведите в состояние “включено” для включения функционала обработки “ICAP-трафика”.

- Далее в зависимости от типа проверки и принципа работы данной интеграции, выставьте режим “проверки в реальном времени”(описан выше) в зависимости от требований и типов проверки, которыми, хотели бы проверять передаваемые данные от “ICAP-клиента” (PROXY/NGFW).

Скопируйте ICAP-адреса:

icap://<IP-Сенсора>:1344/av/respmod

icap://<IP-Сенсора>:1344/av/reqmodВажно - Для настройки на ICAP-клиенте используйте указанные адреса из поля Host.

Настройка параметров ICAP

В разделе Параметры → Проверка трафика ICAP можно:

- В разделе “Уведомления” настроить собственные шаблоны страниц блокировки при разных типах срабатывания;

- В пункте “Порог блокировки” выставить при каком уровне угрозы блокировать проверяемый файл;

- В пункте “Время ожидания проверки” выставить время ожидания ответа по проверке.

Детальнее по настройке и работе решения можно ознакомится в онлайн документации.

Включение ICAP на Sensor

Настрйока ICAP на Sensor выполняется точно также как и для встроенного Embedded Sensor/Central Node.

Детальнее по настройке и работе решения можно ознакомится в онлайн документации.

Проверка работоспособности интеграции

После завершения настроек на стороне KATA и ICAP-клиента (прокси) проверьте корректность работы следующим образом:

- Убедитесь, что тестовый ПК настроен на использование вашего прокси.

- Выполните запрос на загрузку тестового файла EICAR через HTTPS.

- В интерфейсе Central Node:

- Перейдите в раздел Dashboards.

- В панели Processed выберите источник (ICAP) — IP-адрес вашего прокси и период (например, Last hour).

- Убедитесь, что на графике есть активность (число обработанных URLs и Files больше нуля).

- Авторизуйтесь в CN под учетной записью с ролью Офицера безопасности, чтобы проверить срабатывание по загруженному файлу:

- Откройте раздел Alerts.

- Отфильтруйте события по полю File name, указав

EICAR. - Проверьте список событий — убедитесь, что отображается нужный файл.

- Откройте событие и проверьте карточку с подробностями:

- Data Source должно содержать

ICAP Sensor <IP>— значит, трафик шел через настроенный ICAP. - В разделе Object information отобразится информация о проверенном файле (например,

eicar.zip). - Проверьте источник запроса, адреса Proxy и Web-сервера, убедитесь, что обращение было по HTTPS.

- Data Source должно содержать

Работа с ICAP-исключениями

Пользователи с ролью Старший сотрудник службы безопасности могут создавать список ICAP-исключений — перечень данных, которые Kaspersky Anti Targeted Attack Platform не будет проверять.

Можно создать правила ICAP-исключений для следующих данных:

- Формат

- Агент пользователя

- MD5

- Маска URL

- IP или подсеть источника

Пользователи с ролями Аудитор и Сотрудник службы безопасности могут просматривать список правил ICAP-исключений.

Особенности в распределенном решении

- В режиме распределенного решения:

- ICAP-исключения, созданные на SCN, распространяются на все компоненты Sensor, подключенные к этой SCN.

- ICAP-исключения, созданные на PCN, распространяются на SCN, установленную на одном устройстве с PCN, и все подключенные к этой SCN компоненты Sensor.

Детальнее по настройке и работе решения можно ознакомится в онлайн документации.

Примечания по интеграции с решениями

SQUID

Конфигурация SQUID для настройки интеграции прописываемая в squid.conf:

icap_enable on

adaptation_send_username on

icap_client_username_header X-Client-Username

adaptation_send_client_ip on

adaptation_meta X-Client-Port "%>p"

icap_service_failure_limit -1

icap_service_revival_delay 30

icap_preview_enable off

icap_206_enable off

icap_service is_kata_req reqmod_precache 0 icap://[ICAP_SERVER_IP]:1344/av/reqmod

icap_service is_kata_resp respmod_precache 0 icap://[ICAP_SERVER_IP]:1344/av/respmod

adaptation_access is_kata_req allow all

adaptation_access is_kata_resp allow all

icap_io_timeout 60 secondsUserGate

- В UserGate необходимо создать ICAP-сервер и указать адреса, полученные на CN:

- При необходимости активируйте опции:

- «Посылать имя пользователя»

- «Посылать IP-адрес»

- Потом создаете ICAP правило, где выбираете ранее созданный ICAP server.

Проверяем связь между системами

Работа с IOC в KATA

Для работы с IOC необходима лицензия, поддерживающая функционал KEDR Expert

Индикатор IOC – это набор данных о вредоносном объекте или действии. Kaspersky Anti Targeted Attack Platform использует IOC-файлы открытого стандарта описания индикаторов компрометации OpenIOC. IOC-файлы содержат набор индикаторов, при совпадении с которыми программа считает событие обнаружением. Вероятность обнаружения может повыситься, если в результате проверки были найдены точные совпадения данных об объекте с несколькими IOC-файлами.

При создании правил IOC рекомендуется:

- Использовать OpenIOC Editor для создания пользовательских правил;

- Использовать поддерживаемые термины стандарта OpenIOC версии 1.1;

- Ознакомиться с требованиями и ограничениями применения IOC.

Требования и ограничения

- IOC-файл должен содержать поддерживаемые термины, список которых представлен ниже:

- Для KES Windows

- Область поиска IOC в реестре (при добавлении типа данных RegistryItem)

- Для KES Linux

- Для KES Windows

- Только пользователи с ролью Старший сотрудник службы безопасности могут импортировать, удалять, скачивать IOC-файлы, включать и отключать поиск по IOC-файлам и настраивать расписание поиска.

Пользователи с ролью Сотрудник службы безопасности и Аудитор могут только просматривать список IOC-файлов и информацию о выбранном файле, а также экспортировать IOC-файлы на компьютер - Один IOC-файл может содержать только одно правило. Правило может быть любой сложности, строиться на условиях ОR и AND

Добавление IOC-правил

Для добавления нового IOC-правила необходимо авторизоваться в интерфейсе KATA под УЗ с ролью Старший сотрудник службы безопасности и перейти в раздел Пользовательские правила --> IOC и нажать Импортировать и выбрать необходимое правило для импорта

После выбора файла появится окно Импорта IOC-файла. Включите автоматическую проверку, укажите важность правила (низкая, средняя или высокая), при необходимости можно изменить имя правила

После этого правило отобразится новой записью в разделе Пользовательские правила --> IOC

При нажатии на правило появится меню сведений для данной записи. Здесь можно ознакомиться с содержанием правила и изменить его параметры: включить/выключить автоматическую проверку, изменить имя и важность.

Также для удобства вы можете скачать выбранное правило, а также посмотреть события и алерты связанное с этим IOC-правилом.

При необходимость удалить правило воспользуйтесь соответствующей кнопкой внизу меню сведений IOC-правила

Настройка автоматической проверки по IOC-правилам

Данная проверка производится ежедневно для всех устройств раздела "Endpoint Agents" по IOC-правилам, для которых включён параметр "Автоматическая проверка".

В разделе Параметры --> Endpoint Agents в блоке "Расписание IOC-проверки" укажите время запуска и максимальную длительность проверки. Нажмите "Применить" для сохранения параметров.

В случае, если проверка не будет пройдена за указанный срок, то она будет принудительно завершена

После выполнения проверки в указанное время в разделах "Поиск угроз" и "Алерты" могут появиться новые записи, в случае обнаружения IOC'ов из заданных правил.

Для удобства поиска можно в разделе алерты задать фильтр для отображения записей связанных только с IOC-проверкой. Для этого в разделе Алерты нажмите на название столбца Технологии, выберите IOC из выпадающего списка и нажмите Применить

Для более детального ознакомления с алертом и применения действий нажмите на него (пустое пространство в строке алерта). В данном примере можно изолировать хост, на котором был обнаружен IOC

Также можно выбрать конкретное IOC-правило из списка в разделе Пользовательские правила --> IOC и посмотреть связанные с ним алерты или события

Создание TAA (IOA) правила на основе IOC и поиск по событиям

Для IOC можно создать правило TAA (IOA) для поиска по базе событий раздела Поиск угроз и формирования алертов.

При создании IOC-файла ознакомьтесь со списком IOC-терминов, которые можно использовать для поиска событий в разделе Поиск угроз

Авторизуйтесь под учётной записью с ролью Старший сотрудник службы безопасности. Перейдите в раздел Поиск угроз и нажмите Импортировать

Поля из IOC будут перенесены в конструктор. При необходимости вы можете внести изменения и добавить новые поля. После чего нажмите Сохранить как правило TAA (IOA).

Также вы можете сразу выполнить поиск по событиям выбрав необходимый временной период в верхнем правом углу и нажав Найти

В появившемся окне добавления TAA (IOA) правила укажите:

- Состояние. Переведите переключатель в активное положение для работы правила

- Имя правила. (Нельзя использовать пробелы)

- Описание при необходимости

- Важность. Выберете из выпадающего списка низкая, средняя или высокая

- Надёжность. Выставите уровень надёжности в зависимости от вероятности ложных срабатываний

- Алерты. Возможность создания алертов из обнаруженных событий

На вкладке Запрос вы сможете ознакомиться с содержанием правила.

После внесения необходимых параметров сохраните правило

В разделе Пользовательские правила --> TAA нажмите на созданное правило. Здесь можно отредактировать заданные ранее параметры, удалить правило, а также:

- Показать алерты связанные с данным правилом. Для этого нажмите Алерты TAA для запуска соответствующей выборки алертов.

- Показать алерты компонента Sandbox связанные с данным правилом. Для этого нажмите Алерты SB для запуска соответствующей выборки алертов.

- Показать события для данного правила. Для этого нажмите События. Запустит выборку в разделе Поиск угроз по IOAId (указан в верхнем правом углу правила)

- Выполнить поиск событий по полям правила. Для этого нажмите Запуск. Запустит выборку в разделе Поиск угроз

Интеграция KATA c MDR

Приложение Kaspersky Managed Detection and Response (MDR) предназначено для обнаружения и предотвращения мошеннических действий в инфраструктуре клиента. MDR обеспечивает непрерывную управляемую защиту и позволяет организациям автоматически выявлять труднообнаружимые угрозы и освобождать сотрудников группы IT-безопасности для решения задач, требующих их участия.

Kaspersky Anti Targeted Attack Platform получает данные и отправляет их в Kaspersky Managed Detection and Response с помощью потока Kaspersky Security Network. Поэтому для настройки интеграции с MDR обязательно участие в KSN.

Перед настройкой интеграции Kaspersky Anti Targeted Attack Platform с приложением MDR требуется получить архив с конфигурационным файлом на портале MDR.

Получение архива с конфигурационным файлом

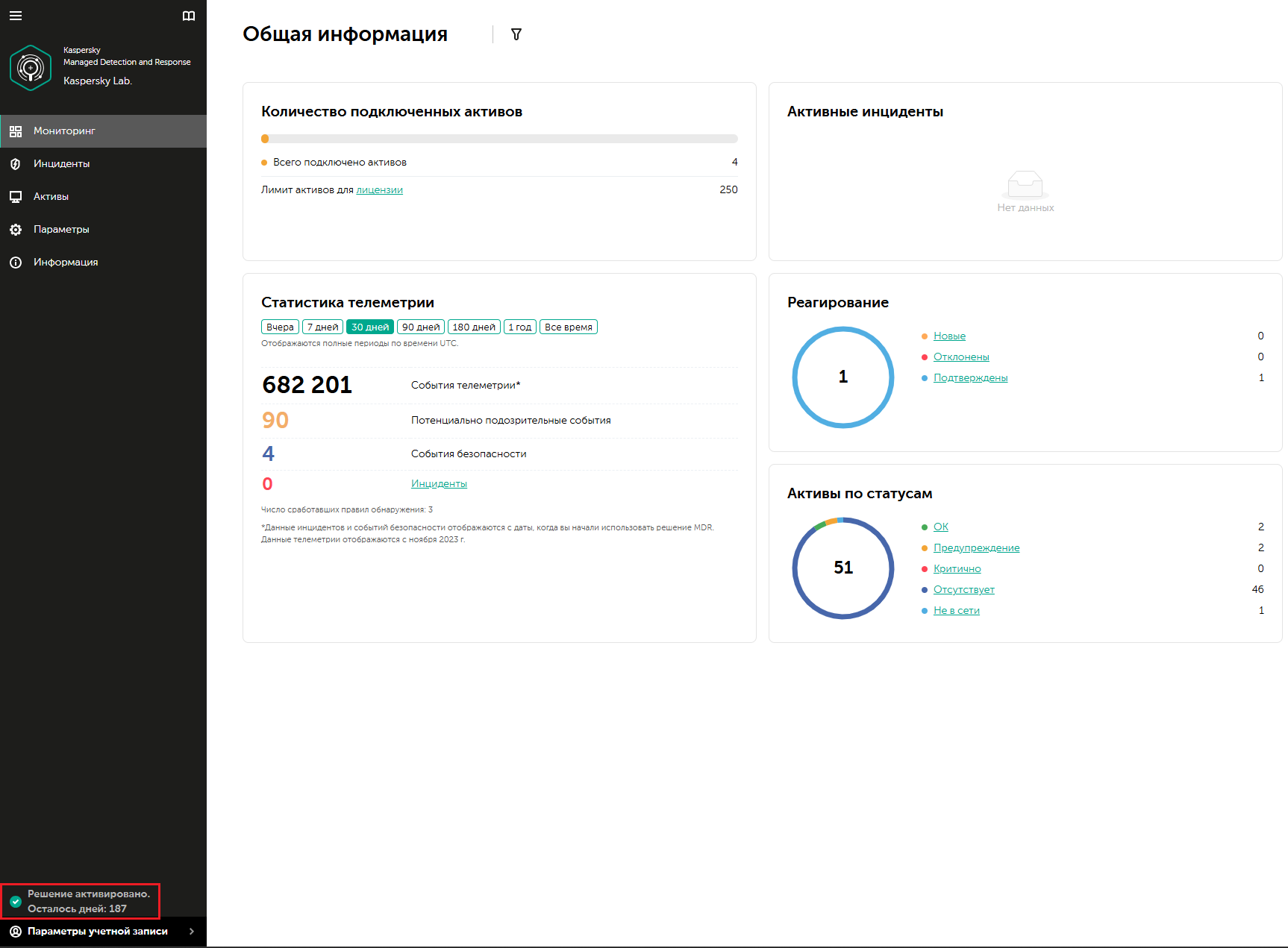

В веб-консоли MDR необходимо перейти в раздел лицензирования. Для этого в нижнем левом углу нажать на раздел Решение активировано

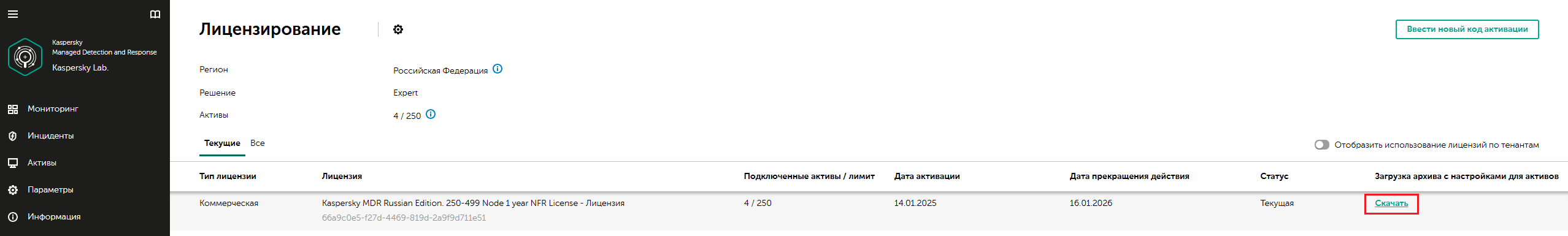

Затем нажать Скачать для загрузки архива

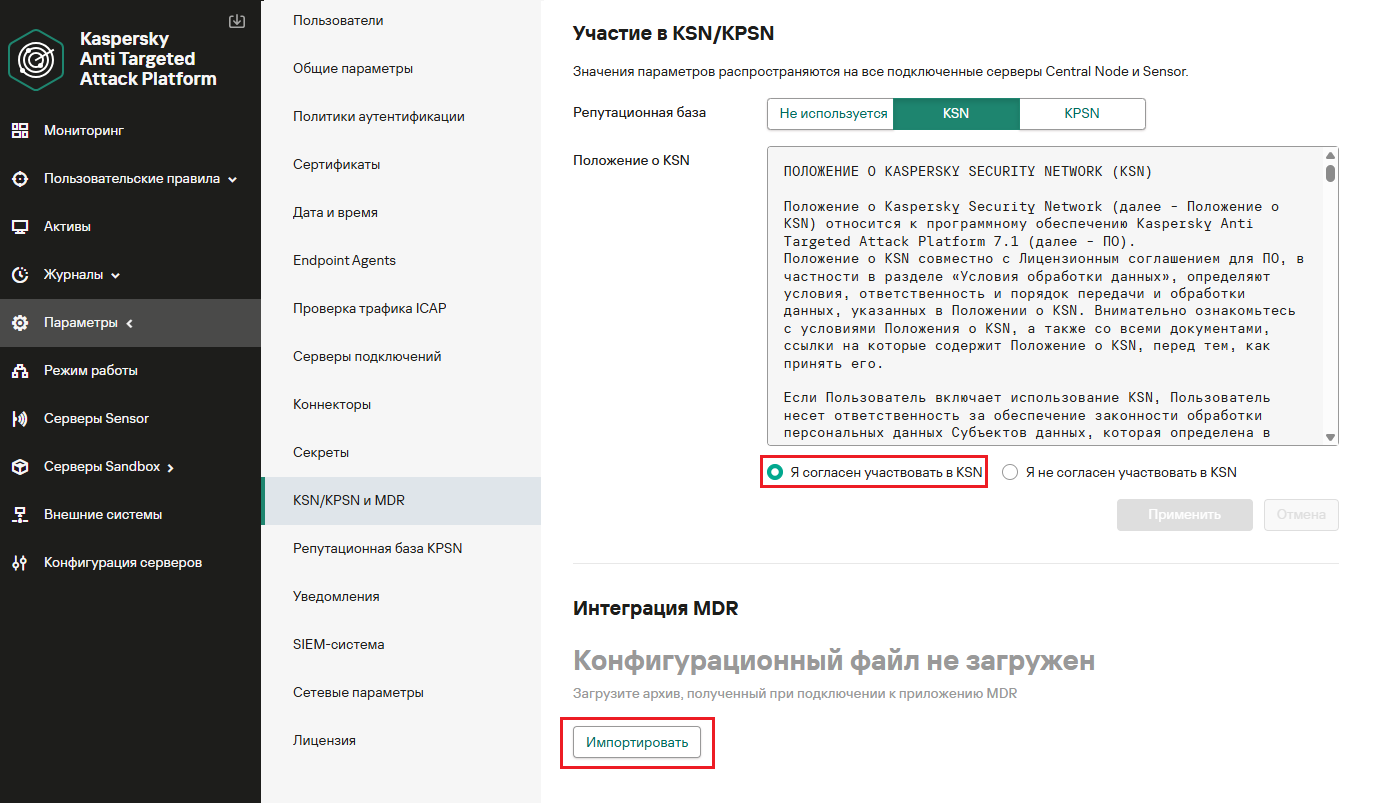

Подключение KATA к MDR

Перейти в веб-консоль KATA под УЗ администратора и перейти в раздел Параметры > KSN/KPSN и MDR и убедиться что активно участие в KSN. Под заголовком Интеграция с MDR необходимо нажать Импортировать и выбрать архив скачанный на предыдущем шаге (распаковывать архив не нужно)

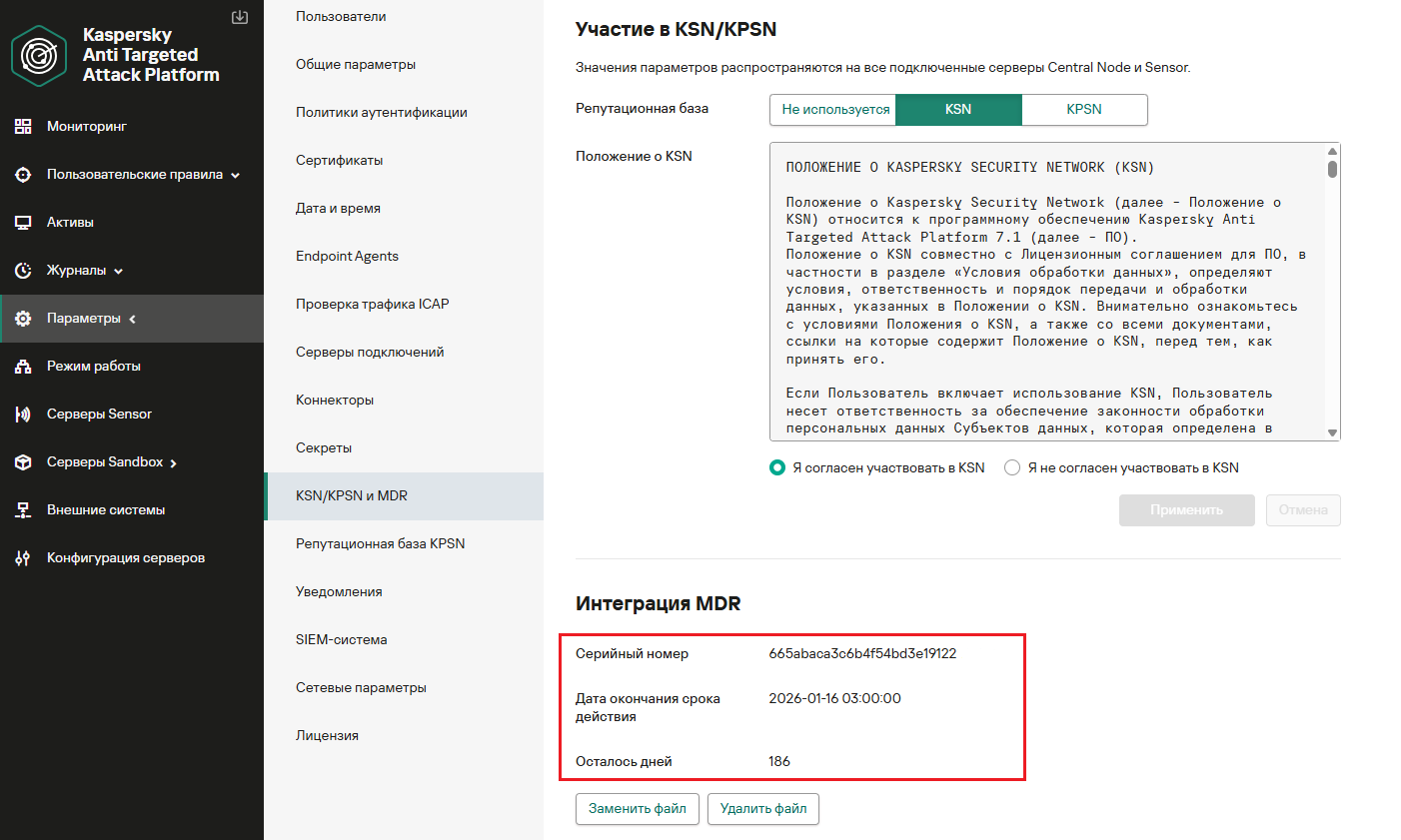

После добавления архива под заголовком Интеграция с MDR появится информация об актуальной лицензии. На этом подключение KATA к MDR завершено

Руководство по резервному копированию Central Node и БД телеметрии EDR Агентов

Предупреждение:

- РК БД ТАА вы делаете на свой страх и риск.

- Заказчик принимает на себя риск того, что процедура РК телеметрии EDR может не удастся.

Особенности РК

Версии восстанавливаемой и установленной на сервер приложений должны совпадать. Если версии приложений не совпадают, при запуске восстановления приложения отобразится сообщение об ошибке и процесс восстановления будет прерван.

Особенности РК базы телеметрии EDR КАТА

В КАТА база Elasticsearch располагается по этому пути

/data/storage/volumes/elasticsearch-1/В КАТА 4.Х база Elasticsearch располагается по этому пути

/data/var/lib/kaspersky/storage /swarm/elasticsearch-1/В этом разделе описываются варианты подключения сетевых каталогов к КАТА Central Node

Подключение CIFS хранилища для резервного копирования Central Node

- В KATA «из коробки» доступно монтирование общих ресурсов CIFS (только их). Примонтируйте общий ресурс.

Примечание:mount.cifs <папка на стороннем сервере> <директория монтирования> <-o опции>

* вместо mount.cifs можно написать mount -t cifs.

Пример:

mount.cifs //10.10.10.1/backup /kata-backup

mount -t cifs //10.10.10.1/backup /kata-backup

где //10.10.10.1/backup – расшаренная папка, которую необходимо примонтировать.

Для работы CIFS/SMB необходимы порты:- TCP 445;

- UDP 137;

- UDP 138;

- DP 139

Для разрешения имен NetBios используются порты UDP 137, 138 и TCP 139, без них будет работать только обращение по IP адресу. - После подключения папки, ее можно будет использовать для сохранения резервных копий CN и ТАА

/kata-backup – директория смонтирована в корень.

Для проверки - можете выпонить df -h, и /kata-backup будет отображена в общем списке директорий.

Подключение NFS хранилища для резервного копирования Central Node через DKPG

- Скачайте пакеты для поддержки NFS по ссылке:

Распакуйте и перенесите их в домашнюю директорию пользователя Adminhttps://box.kaspersky.com/f/bde4814949ff493ab876/?dl=1

Пароль от хранилища можно запросить у команды pre-sale инженеров Anti-APT - Установите пакеты вручную через dpkg в следующем порядке, чтобы добавить поддержку NFS:

Команды:

dpkg -i /home/admin/libtirpc-common_1.2.5-1_all.deb

dpkg -i /home/admin/libtirpc3_1.2.5-1_amd64.deb

dpkg -i /home/admin/keyutils_1.6-6ubuntu1_amd64.deb

dpkg -i /home/admin/libnfsidmap2_0.25-5.1ubuntu1_amd64.deb

dpkg -i /home/admin/rpcbind_1.2.5-8_amd64.deb

dpkg -i /home/admin/nfs-common_1.3.4-2.5ubuntu3.5_amd64.deb - Примонтируйте сетевой NFS каталог

Команда:

mount -t nfs 10.10.10.1:/mnt/nfs/backup /kata-backup

где 10.10.10.1 – сервер, на котором подключен каталог /mnt/nfs/backup

/kata-backup – каталог на CN куда монтируется шара. - Опционально: Автоматическое подключение каталога после перезагрузки CN

Открыть файл fstab:

vi /etc/fstab

Добавить строку:

10.10.10.1:/mnt/nfs/backup /kata-backup nfs auto 0 0

где 10.10.10.1— адрес сервера NFS; /kata-backup — каталог, куда будет примонтирована шара.

Подключение дополнительного диска для резервного копирования Central Node в виртуальном исполнении

- На платформе виртуализации добавьте диск.

Перейдите в свойства ВМ, раздел диски. Добавьте диск необходимого объема. - Проверьте отображение подключенного диска.

Отобразятся все диски и разделы.sudo fdisk -l или lsblk

Наш подклченный диск называется sdb, либо sdc, в зависимости от количества дисков/разделов. - Необходимо создать новый раздел.

Далее необходимо последовательно ввести указанные ключи:fdisk /dev/sdb

где /dev/sdb - имя нового раздела.n - создать новый раздел;

p - создать новый основной раздел;

Выбрать номер раздела, его первый и последний секторы (по умолчанию Enter);

w - сохранить новый раздел на диск. - Определите файловую систему

Отобразится список дисков и их файловые системы. В нашем случае это ext4df -hT - Отформатируйте подключенный диск

sudo mkfs.ext4 /dev/sdb - Создайте папки в которые будет монтироваться подключенный диск для РК

Создайте каталог в директории /mnt:

sudo mkdir /mnt/kata-backup

Измените права доступа к каталогу (опционально).

Только root и только чтение и запись:

sudo chmod -R 660 /mnt/kata-backup

Примонтируйте диск:

sudo mount /dev/sdb /mnt/kata-backup

Опционально:

Для монтирования диска автоматически при загрузке системы, необходимо отредактировать файл /etc/fstab.

Откройте любым текстовым редактором, например nano:

sudo nano /etc/fstab

В самый конец файла вставьте строку:

/dev/sdb /mnt/kata-backup ext4 defaults 0 0

Сохраните, выйдите.

Проверьте подключенный диск командой

df -hTНа этом этап подключения диска завершен.

Резервное копирование телеметрии EDR агентов в Central Node

- Остановите сервисы Docker.

Примечание:Выполните команды по очереди:

systemctl stop docker

systemctl disable docker.service

systemctl disable docker.socket

Важно понимать, что процесс архивирования может занять некоторое время, поскольку оно зависит от размера телеметрии.

Перед созданием архива убедитесь, что у вас достаточно места на сетевом ресурсе. Его можно приблизительно определить, проверив текущий размер телеметрии, например:

Основным ресурсоемким каталогом здесь будетdu -hsx /data/var/lib/kaspersky/storage/swarm/elasticsearch-1/*

Пример вывода:

670 МБ /data/var/lib/kaspersky/storage/swarm/elasticsearch-1/data

6,5 МБ /data/var/lib/kaspersky/storage/swarm/elasticsearch-1/logs

/data/var/lib/kaspersky/storage/swarm/elasticsearch-1/ data. - Создайте бекап телеметрии ТАА.

Процесс архивации может занять продолжительное время.Выполните команду:

tar -czf - /data/storage/volumes/elasticsearch-1/ > /mnt/kata-backup/elastic_5_1.tar.gz

Примечание:

Данный архив БД телеметрии ТАА можно использовать как РК долговременного хранения. - Запустите сервисы Docker после РК.

Выполните команды по очереди:

systemctl enable docker.socket

systemctl enable docker.service

systemctl start docker

Затем проверьте работу docker:

systemctl status docker

Восстановление телеметрии EDR агентов в Central Node

- Остановите сервисы Docker

Выполните команды по очереди:

systemctl stop docker

systemctl disable docker.service

systemctl disable docker.socket - Удалите содержимое elasticsearch из CN (или переместите в tmp)

Выполните команду:

rm -rf /data/storage/volumes/elasticsearch-1/*

или

mv /data/storage/volumes/elasticsearch-1/* tmp/bkp/ - Распакуйте архив с РК телеметрии ТАА.

Выполните команду:

tar -xzf /mnt/kata-backup/elastic_5_1.tar.gz -C /data/storage/volumes/elasticsearch-1/ - Запустите сервисы Docker после восстановления РК БД Телеметрии ТАА.

ВАЖНО!Выполните команды по очереди:

systemctl start docker

systemctl enable docker.service

systemctl enable docker.socket

Затем проверьте работу docker:

systemctl status docker

Elasticsearch должен найти и собрать/проиндексировать всю «новую» для него телеметрию. Необходимо подождать 15 минут на каждый 5ГБ БД Телеметрии, но индексация может завершиться быстрее. - Проверка работы запущенных контейнеров.

Здесь вы не должны увидеть никаких контейнеров, кроме тех, у которых в конце имени контейнера есть _configurator.docker service ls | grep '0/1' - Войдите в веб-интерфейс и проверьте через ThreatHunting, события, которые мы восстановили в CN.

Резервное копирование Central Node

Версии восстанавливаемой и установленной на сервер приложений должны совпадать. Если версии приложений не совпадают, при запуске восстановления приложения отобразится сообщение об ошибке и процесс восстановления будет прерван.

Создание резервной копии приложения в режиме Technical Support Mode.

Чтобы создать резервную копию КАТА, выполните следующую команду в режиме Technical Support Mode сервера:

sudo kata-run.sh kata-backup-restore backup -b <path> -c -d <number of stored files> -e -q -a -s -n -l <filepath>| Обязательный параметр | Параметр | Описание |

|---|---|---|

| Да | -b <path> |

Создать файл с резервной копией приложения по указанному пути, где <path> – абсолютный или относительный путь к директории, в которой создается файл с резервной копией приложения. |

| Нет | -c |

Очистить директорию перед сохранением файла с резервной копией приложения. |

| Нет | -d <number of stored files> |

Указать максимальное количество файлов с резервной копией приложения, хранимых в директории, где <number> – количество файлов. |

| Нет | -e |

Сохранить файлы в Хранилище. |

| Нет | -q |

Сохранить файлы на карантине. |

| Нет | -a |

Сохранить файлы, ожидающие повторной проверки (rescan). |

| Нет | -s |

Сохранить артефакты Sandbox. |

| Нет | -n |

Сохранить параметры Central Node или PCN. |

| Нет | -l <filepath> |

Сохранить результат выполнения команды в файл, где <filepath> – имя файла журнала событий, включая абсолютный или относительный путь к файлу. |

Пример:

sudo kata-run.sh kata-backup-restore backup -b <path> -c -d <number of stored files> -e -q -a -s -n -l <filepath>Восстановление из РК Central Node

Чтобы восстановить КАТА из резервной копии, выполните следующую команду в режиме Technical Support Mode сервера:

sudo kata-run.sh kata-backup-restore restore -r <path> -l <filepath>| Обязательный параметр | Параметр | Описание |

|---|---|---|

| Да | -r <path> |

Восстановить данные из файла резервной копии, где <path> – полный путь к файлу резервной копии. |

| Нет | -l <filepath> |

Сохранить результат выполнения команды в файл, где <filepath> – имя файла журнала событий, включая абсолютный или относительный путь к файлу. |

Резервная копия параметров сервера не содержит PCAP-файлы записанного зеркалированного сетевого трафика. Вы можете сохранить и восстановить PCAP-файлы самостоятельно, выполнив копирование из директории /data/volumes/dumps подключенного хранилища. После восстановления данных вам необходимо подключить внешнее хранилище.

Работа с YARA-правилами в KATA

Вы можете загружать собственные YARA правила в KATA для проверки файлов и объектов, поступающих на Central Node, и для проверки хостов с компонентом Endpoint Agent.

Только пользователи с ролью Старший сотрудник службы безопасности могут импортировать, удалять, скачивать IOC-файлы, включать и отключать поиск по IOC-файлам и настраивать расписание поиска. Пользователи с ролью Сотрудник службы безопасности и Аудитор могут только просматривать список IOC-файлов и информацию о выбранном файле, а также экспортировать IOC-файлы на компьютер

Добавление YARA правил

Для добавления новых правил YARA необходимо авторизоваться в интерфейсе KATA под УЗ с ролью Старший сотрудник службы безопасности и перейти в раздел Пользовательские правила --> YARA и нажать Импортировать и выбрать необходимое правило для импорта

Максимальный допустимый размер загружаемого файла – 20 МБ.

После выбора необходимого файла появится окно импорта, в котором:

- Можно включить проверку трафика, если вы хотите использовать импортированные правила при потоковой проверке объектов и данных, поступающих на Central Node;

- Добавить описание;

- Количество правил, которые могут быть успешно импортированы;

- Количество правил, которые не будут импортированы (если такие есть). Для каждого правила, которое не может быть импортировано, указывается его название.

После добавления правило отобразиться в новой записью в разделе Пользовательские правила --> YARA

Нажав на правило можно ознакомиться с содержанием правила, включить/выключить проверку, скачать или удалить данное правило

Также можно найти алерты связанные с выбранным правилом и создать задачу проверки по данному YARA-правилу нажав Запустить YARA-проверку

Создание задачи YARA-проверки

Необходима лицензия, поддерживающая функционал KEDR Expert

При необходимости вы можете проверять хосты из раздела Endpoint Agent с помощью правил YARA. Для этого требуется создать задачу Запустить YARA-проверку. Вы можете создать задачу следующими способами:

- В разделе Задачи.

В этом случае при создании задачи вам потребуется выбрать правила YARA, с помощью которых вы хотите проверить хосты;

- В разделе Пользовательские правила --> YARA, выбрав необходимое правило и нажав Запустить YARA-проверку

В этом случае создается задача для проверки хостов по выбранным правилам YARA.

При использовании любого из способов откроется окно создания задачи.

В данном меню вы можете указать следующие параметры:

-

Выбрать необходимые правила YARA для проверки. Можно выбрать сразу несколько;

-

Указать область проверки:

- ОЗУ - при необходимости проверить процессы, запущенные на момент выполнения задачи. Укажите необходимые короткие имена процессов или маску файлов, которые хотите проверить, а также исключения проверки при необходимости. Можно использовать маски * и ?;

Если поле Процессы не заполнено, приложение проверяет все процессы, запущенные на момент выполнения задачи, кроме процессов с PID ниже 10 и процессов, указанных в поле Исключения.

- Точки автозапуска - при необходимости проверить точки автозапуска, полученные в результате выполнения задачи Собрать форензику

Для данной области задайте тип проверки. Быстрая - проверяются все точки автозапуска, кроме COM-объектов. Полная - проверяются все точки автозапуска и связанные с ними файлы.

- Указанные директории - при необходимости проверить файлы в указанной папке и во всех вложенных папках. Задайте путь вида C:<имя директории>\. Можно использовать маски * и ? для указания директории проверки и исключения;

- Все локальные диски - при необходимости проверить файлы, хранящиеся во всех папках локальных дисков. Можно использовать маски * и ? для указания директорий исключения.

Проверка всех локальных дисков может создать повышенную нагрузку на хост.

- ОЗУ - при необходимости проверить процессы, запущенные на момент выполнения задачи. Укажите необходимые короткие имена процессов или маску файлов, которые хотите проверить, а также исключения проверки при необходимости. Можно использовать маски * и ?;

-

Максимальное время проверки. В случае, если проверка не будет пройдена за указанный срок, то она будет принудительно завершена. В отчете о выполнении задачи указываются результаты, актуальные на момент завершения проверки.

-

Описание – описание задачи. Поле необязательно для заполнения.

-

Задача для – область применения задачи

- Всех хостов, если вы хотите выполнить задачу на всех хостах всех серверов, выберите вариант;

- Выбранных серверов - справа от названия параметра Серверы установите флажки рядом с теми именами серверов, на которых вы хотите выполнить задачу.

Этот вариант доступен только при включенном режиме распределенного решения и мультитенантности.

- Выбранных хостов, если вы хотите выполнить задачу на выбранных хостах, перечислите эти хосты в соответствующем поле.

После указания необходимых параметров нажмите Добавить для запуска задачи

Нажав на созданную задачу можно ознакомиться с результатом её выполнения

Просмотр алертов

Просматривать алерты связанные с YARA правилами можно двумя способами:

- Выбрав необходимое правило в разделе Пользовательские правила --> YARA и нажав Найти алерты

- Перейти в раздел Алерты и задать соответствующий фильтр на столбец Технологии

При использовании любого из способов будет использоваться раздел Алерты.

Нажав на алерт (свободное пространство в строке) можно подробнее ознакомиться с его содержанием и возможными действиями по реагированию

Настройка KATA Directory Scanner

Компонент KATA Directory Scanner (далее – KDS) расширяет функциональные возможности KATA и предназначен для сканирования общих папок на предмет вредоносного ПО.

Сценарий использования:

- на KATA CN монтируется три общих ресурса: input, output и quarantine;

- на KATA CN устанавливается сервис KDS;

- KDS отслеживает появление новых файлов в директории input и отправляет их по API на анализ в KATA;

- KDS по API получает вердикты от KATA;

- в случае, если признаки вредоносного ПО не обнаружены, файлы перемещаются в директорию output; во всех остальных случаях файлы перемещаются в директорию quarantine.

Особенности и ограничения:

Компонент KDS не является официально поддерживаемым компонентом KATA, предназначен для демонстрации расширения функциональных возможностей KATA с использованием API и предоставляется «как есть».

- Один экземпляр сервиса KDS предназначен для работы с тремя директориями.

- В директории input сканируются и отправляются на анализ только файлы. Вложенные директории не сканируются, их иерархия не восстанавливается в директориях output и quarantine.

- Файлы размером более 100 Мб пропускаются и остаются в директории input без изменений.

- В директорию quarantine перемещаются все файлы с вердиктом отличным от «not detected», в том числе, если произошла ошибка сканирования («error») или превышен таймаут ожидания («timeout»).

- Если файл уже существует в директории input или quarantine, то он заменяется новым.

Необходимые файлы:

Для того чтобы скачать файлы: kata-dir-scanner.service, kata_dir_scanner.py и kata_dir_scanner.conf, обратитесь к команде pre-sale инженеров команды AntiApt.

Настройка на стороне KATA CN

ВАЖНО! Заранее скачайте пакет cifs-utils.deb, загрузите его на CN и установите с помощью команды:

apt install ./cifs-utils.deb- Подключитесь к KATA CN по SSH. Перейдите в раздел Technical Support Mode.

- Создайте структуру директорий input, output и quarantine.

mkdir /mnt/in

mkdir /mnt/out

mkdir /mnt/qrnt - Создайте файл с учетными данными для доступа к общим ресурсам (username и password замените на свои).

ВАЖНО! Пользователь должен иметь доступ к проверяемой директорииvi /root/.kata-secret

username=<username>

password=<password> - Добавьте в конец файла /etc/fstab следующие строки (удаленный хост замените на свои).

\\<IP or FQDN>\in /mnt/in cifs credentials=/root/.kata-secret 0 0

\\<IP or FQDN>\out /mnt/out cifs credentials=/root/.kata-secret 0 0

\\<IP or FQDN>\qrnt /mnt/qrnt cifs credentials=/root/.kata-secret 0 0 - Примонтируйте все ресурсы.

mount -a - Подготовьте ключевую информацию.

openssl req -x509 -newkey rsa:2048 -keyout ./server.key -out ./server.crt -days 365 -nodes

cat server.crt server.key > cert.pem - Инициализируйте подключение сторонней системы к KATA. Для этого необходимо отправить любой файл на проверку с использованием подготовленного сертификата.

Подготавливаем UUID:

python3 -c "import uuid; print(uuid.uuid4())"

curl -k --noproxy '*' --cert ./cert.pem --key ./server.key -F scanId=f2df00bc-c6b0-4bcf-b20b-040e02f08de9 -F objectType=file -F content=@-X

POST https://localhost:443/kata/scanner/v1/sensors//scans - Подтвердите запрос на подключение со стороны KATA CN.

- Создайте директорию.

mkdir /opt/kata-dir-scanner/ - Скопируйте в /opt/kata-dir-scanner/ следующие файлы.

kata_dir_scanner.py

kata_dir_scanner.conf

cert.pem

server.key - Скопируйте в /etc/systemd/system/ следующий файл.

kata-dir-scanner.service - Отредактируйте конфигурационный файл (измените system_id на свой).

vi kata_dir_scanner.conf

{

"in_dir": "/mnt/in/",

"out_dir": "/mnt/out/",

"qrnt_dir": "/mnt/qrnt/",

"cert_pem": "/opt/kata-dir-scanner/cert.pem",

"cert_key": "/opt/kata-dir-scanner/server.key",

"kata_cn_addr": "localhost",

"system_id": ""

} - Запустите сервис KDS.

systemctl daemon-reload

systemctl start kata-dir-scanner.service

systemctl status kata-dir-scanner.service - Добавьте сервис в автозагрузку.

systemctl enable kata-dir-scanner.service - Установка и настройка сервиса KDS завершена. Логи работы KDS можно посмотреть используя следующую команду:

tail -f /var/log/kata-dir-scanner.log - События, связанные с обнаружением вредоносного ПО, доступны в web-консоли KATA.

Настройка и использование списка исключений:

- В директории /opt/kata-dir-scanner/ создайте файл exclude_list.txt. В exclude_list.txt построчно запишите имена файлов и расширения, которые нужно исключить из пересылки на анализ в KATA.

Например:

File1.txt

*.doc

File2.py

*.pdf

Пример работы KDS:

- На проверяемом хосте открываем папку in и сохраните тестовый вирус.

- Перейдите в папку qrnt. Вирусный файл был автоматически отправлен в папку qrnt.

- Перейдите в web-консоль KATA CN, зайдите в раздел обнаружения и видим сработку на тестовый вирус.

- Перейдите в обнаружение. Здесь можно увидеть всю необходимую нам информацию.

- На проверяемом хосте откройте папку in и сохраните обычный текстовый документ.

- Перейдите в папку out, тестовый файл test_KDS не является вирусным и поэтому был автоматически отправлен в папку out.

Процесс подключения KATA по LDAP SSO

Настройка аутентификации с помощью доменных учетных записей позволяет пользователям не вводить данные учетной записи Kaspersky Anti Targeted Attack Platform для подключения к веб-интерфейсу программы.

Для включения аутентификации с помощью доменных учетных записей вам требуется:

- Настроить интеграцию с Active Directory.

- Для настройки интеграции с Active Directory требуется создать keytab-файл, содержащий имя субъекта-службы (далее также "SPN") для сервера Central Node, на котором выполняется настройка интеграции.

Настройка интеграции KATA – AD

Важно! Перед выполнением данной интеграции обязательно должны быть выполнены следующие рекомендации:

- Имя развернутого сервера “Central Node” должно быть полным доменным именем.

Пример: kata-cn.home.lab - Запись A и PTR должна быть установлена для центрального узла в DNS.

- FQDN имя устройства и создаваемая для него A-запись/PTR-запись на DNS сервере должны совпадать и обязательно имя устройства и DNS запись должны быть в “нижнем регистре”.

- Должен быть открыт доступ по 88/TCP порту от Central Node до Active Directory.

- Алгоритм шифрования AES256-SHA1 должен быть включен в созданную учетную запись пользователя домена.

- Пароль, используемый при создании keytab-файла, не должен содержать специальных символов.

Пример: cZ8ckcVPysXOOS7m

Примечание: имя устройства можно настроить в веб-интерфейсе “Central Node” уже после установки. Для этого авторизуйтесь в системе из-под уз “Administrator”, перейдите в раздел “Параметры → Сетевые параметры → Имя сервера (FQDN)”

Добавление LDAP=сервера

- Создать пользователя в AD

- Активная опция – Password never expires

- Активная опция – This account supports Kerberos AES 256bit encryption

- Создать keytab-файл

Открыть командную строку от имени администратора и выполнить следующую команду:ktpass.exe -princ HTTP/kata.sales.lab@<DOMAIN–“SALES.LAB”> -mapuser kata-ldap@<DOMAIN–“SALES.LAB”> -crypto AES256-SHA1 -ptype KRB5_NT_PRINCIPAL -pass * +dumpsalt -out C:\kata-ldap.keytab - Открыть страницу настроек Central Node KATA с правами Администратора. Загрузить keytab-файл

Настройка клиентских рабочих станций для использования SSO

- Проверить, что сервер KATA доступен по своему доменному имени

- В cmd.exe выполните команду nslookup

- Далее в интерфейсе команды проверьте доступность узла KATA по своему доменному имени <Доменное имя сервера KATA>@<Имя домена>

- Добавьте узел KATA в список сайтов Local Intranet локально через групповые политики.

Обязательно укажите адрес “Central Node” и выставьте “Значение”.

Имя значения – https://kata-cn-7.sales.lab

Значение – “1”

Нажмите “OK”

Нажмите “Применить”

Win+R → gpedit.mscLocal Computer Policy → Computer Configuration → Administrative Templates → Windows Components → Internet Explorer → Internet Control Panel → Security Page

Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Internet Explorer → Панель управления браузером → Вкладка Безопасность → Список назначений зоны веб-сайтов - Примените произведённые изменения в групповых политиках.

- Запустите cmd.exe с правами администратора

- В cmd.exe выполните команду gpupdate /force

- Убедитесь, что данные доменного аккаунта созданного в KATA совпадают с данными, введёнными при авторизации на рабочем устройстве.

KATA Domain Account = Windows Domain Account - Войдите на web-интерфейс сервера KATA без ввода учётных данных.

В строке браузера введите https://kata.domain.name:8443

Как настраивать исключения в Kaspersky Anti Targeted Attack Platform (KATA) для всех интеграций

В KATA исключения нужны, чтобы снизить шум (false positive) и “нормализовать” легитимные объекты/активности: файлы и ссылки, IDS/TAA детекты, ICAP-трафик, NDR-сетевые взаимодействия, а также трафик для изолированных хостов.

Важно: исключения — это изменение логики детектирования/регистрации. По возможности сначала делайте точечные исключения (по адресу/подсети/конкретному SID/условию), а не “глобальные” отключения целых классов проверок.

Содержание

- 1. Исключения из проверки (Scan) — для файлов/URL из всех интеграций

- 2. IDS-исключения — исключение правил обнаружения вторжений

- 3. TAA (IOA)-исключения — исключение правил поведенческой аналитики

- 4. ICAP-исключения — исключение ICAP-данных из проверки

- 5. Разрешающие правила для событий NDR — “allow list” сетевых взаимодействий

- 6. Исключения из правила сетевой изоляции Endpoint Agent

1) Исключения из проверки (Scan) — для файлов/URL из всех интеграций

Этот список влияет на проверку объектов, поступающих на анализ (файлы/URL/почтовые атрибуты и т. п.) — и, как правило, является самым “универсальным” способом сделать исключение, которое будет работать независимо от источника (интеграции).

Где настраивается: Параметры → Исключения → вкладка “Проверка”.

1.1. Просмотр таблицы исключений из проверки

- Откройте Параметры → Исключения.

- Перейдите на вкладку Проверка.

Отобразится таблица со списком данных, которые KATA будет считать безопасными и не будет создавать для них обнаружения. В таблице обычно используются столбцы Критерий и Значение, а фильтрация делается через заголовки столбцов.

1.2. Добавление правила исключения из проверки

- Откройте Параметры → Исключения → Проверка.

- Нажмите Добавить (обычно в правом верхнем углу).

- В окне Новое правило выберите Критерий.

Доступные критерии:

- MD5 — исключение по MD5-хешу файла.

- Формат — исключение по формату (например, MSOfficeDoc).

- Маска URL — исключение по шаблону URL.

- Адрес получателя / Адрес отправителя — исключения по e-mail.

- IP или подсеть источника / IP или подсеть назначения.

- Агент пользователя — User-Agent HTTP-запросов.

Как заполнять “Значение”:

- Формат: выбирается из списка.

- MD5: указывается хеш.

- Агент пользователя: строка User-Agent.

- IP/подсеть: адрес или подсеть (пример: 255.255.255.0 — как пример маски).

- E-mail: адрес отправителя/получателя.

- Маска URL: поддерживаются спецсимволы:

*— любая последовательность символов (пример:*abc*)?— любой один символ (пример:example_123?.com)- Если

*или?являются частью реального URL, используйте экранирование\, например:virus.dll\?virus_name=

- В полях для URL и e-mail допускаются домены с кириллицей — они будут преобразованы в Punycode.

- Нажмите Добавить.

Правило появится в списке исключений из проверки.

1.3. Изменение правила исключения из проверки

- Параметры → Исключения → Проверка.

- Выберите правило.

- В окне Изменить правило скорректируйте Критерий и/или Значение.

- Нажмите Сохранить.

1.4. Удаление правил из списка исключений

- Параметры → Исключения → Проверка.

- Отметьте флажками правила (или выберите все).

- Нажмите Удалить внизу окна.

- Подтвердите удаление.

1.5. Экспорт списка исключений

- Параметры → Исключения → Проверка.

- Нажмите Экспортировать.

Скачается JSON-файл со списком исключений.

1.6. Фильтрация/поиск в таблице исключений

Фильтрация по критерию: используйте фильтры по заголовкам столбцов в таблице, чтобы оставить нужный Критерий.

Поиск по значению: откройте фильтрацию по столбцу Значение, введите часть строки и примените фильтр.

Сброс фильтра: нажмите “крестик/удалить” в заголовке того столбца, для которого задано условие фильтрации, и повторите для остальных условий.

2) IDS-исключения — исключение правил обнаружения вторжений

IDS-исключения используются, если вы хотите, чтобы KATA не создавала алерты по определенным IDS-правилам. При этом логика работы IDS/НDR зависит от сценария; в ряде случаев удобнее сделать точечную “разрешающую” логику именно через NDR allow rules (см. раздел 5), если нужно “разрешить” конкретный источник/назначение.

Где настраивается: Параметры → Исключения → вкладка “IDS”.

2.1. Добавление IDS-правила в исключения (через алерт)

- Откройте раздел Алерты.

- Отфильтруйте алерты по технологии (IDS) Intrusion Detection System через фильтр в столбце “Технологии”.

- При необходимости дополнительно отфильтруйте по важности.

- Выберите алерт, у которого в поле “Обнаружено” видно нужное IDS-правило.

- В карточке алерта в блоке Рекомендации → Оценка выберите Добавить в исключения.

- В окне добавления укажите Описание и нажмите Добавить.

2.2. Редактирование описания IDS-правила в исключениях

- Параметры → Исключения → IDS.

- Выберите правило — откроется окно с информацией.

- Нажмите Изменить, отредактируйте Описание, сохраните.

2.3. Удаление IDS-правил из исключений

Удалить одно правило:

- Параметры → Исключения → IDS.

- Выберите правило.

- Нажмите Удалить и подтвердите.

Удалить несколько/все правила:

- Параметры → Исключения → IDS.

- Отметьте флажками нужные правила (или все).

- Нажмите Удалить в панели управления (обычно снизу) и подтвердите.

3) TAA (IOA)-исключения — исключение правил поведенческой аналитики

TAA-исключения применяются к правилам TAA (IOA), чтобы не создавать алерты по “нормальному” для вашей инфраструктуры поведению.

Режимы исключения:

- Исключать всегда — KATA не отмечает события как соответствующие правилу и не создает алерты по этому правилу.

- Исключать по условию — исключение действует только на события, подходящие под заданный поисковый запрос/условие; остальные события продолжают детектироваться.

Распределенное решение (PCN/SCN) и типы исключений: исключения могут быть локальными (созданы на SCN и действуют на хосты этого SCN) и глобальными (созданы на PCN и распространяются на PCN и все подключенные SCN). Для каждого TAA-правила можно создать только одно локальное или глобальное исключение; если исключения есть и на SCN, и на PCN — применяются параметры PCN.

Где настраивается: Параметры → Исключения → вкладка “TAA (IOA)”.

3.1. Добавление правила TAA (IOA) в исключения

- Откройте раздел Алерты.

- Выберите событие.

- В области Результаты проверки нажмите на название сработки.

- >В области Исключение TAA (IOA) нажмите на Добавить в исключения.

- Выберите режим:

- Исключать всегда, или

- Исключать по условию — задайте поисковый запрос/условие.

- Сохраните исключение.

3.2. Просмотр и удаление TAA-исключения

- Параметры → Исключения → TAA (IOA).

- Выберите правило, чтобы посмотреть параметры исключения.

- Для удаления используйте Удалить (с подтверждением).

4) ICAP-исключения — исключение ICAP-данных из проверки

ICAP-исключения позволяют задать список ICAP-данных, которые KATA не будет проверять.

Какие данные можно исключать (критерии):

- Формат

- Агент пользователя

- MD5

- Маска URL

- IP или подсеть источника

Распределенное решение: ICAP-исключения, созданные на SCN, распространяются на компоненты Sensor, подключенные к этому SCN. ICAP-исключения, созданные на PCN, распространяются на SCN на одном устройстве с PCN и на все Sensor, подключенные к этому SCN.

Где настраивается: Параметры → Исключения → вкладка “ICAP”.

4.1. Добавление правила в ICAP-исключения

- Параметры → Исключения → ICAP.

- Нажмите Добавить.

- Выберите Критерий (формат/UA/MD5/маска URL/IP или подсеть источника).

- Заполните Значение и нажмите Добавить.

4.2. Изменение и выключение правила ICAP-исключений

Изменить правило:

- Параметры → Исключения → ICAP.

- Выберите правило → откроется окно Изменить правило.

- Измените Состояние, Критерий и/или Значение.

- Нажмите Сохранить.

Выключить правило:

- Параметры → Исключения → ICAP.

- В столбце Состояние переведите переключатель нужного правила в Выключено.

- Подтвердите действие.

4.3. Удаление правила ICAP-исключений

- Параметры → Исключения → ICAP.

- Выберите правило.

- Нажмите Удалить и подтвердите.

4.4. Фильтрация и поиск по ICAP-исключениям

В списке ICAP-исключений поддерживаются:

- Фильтрация по критерию

- Фильтрация по значению

- Фильтрация по состоянию (включено/выключено)

- Сброс условий фильтрации

5) Разрешающие правила для событий NDR — allow list сетевых взаимодействий

KATA может отслеживать сетевые взаимодействия устройств. Для определения разрешенных взаимодействий используются разрешающие правила (allow rules). Все взаимодействия, удовлетворяющие действующим разрешающим правилам, считаются разрешенными — KATA не регистрирует события NDR и не создает алерты по таким взаимодействиям.

Где настраивается: Параметры → вкладка “Разрешающие правила”.

5.1. Создание разрешающего правила (пустое или по шаблону)

- Откройте Параметры → Разрешающие правила.

- Нажмите Добавить правило.

- (Опционально) Нажмите Использовать шаблон, выберите шаблон и примените.

- В поле Протокол выберите нужный протокол в дереве стека протоколов (доступен поиск), подтвердите ОК.

- (Опционально) Заполните Комментарий.

- В блоках Сторона 1 и Сторона 2 укажите адресную информацию (в зависимости от протокола это может быть MAC, IP и/или порт). При наличии адресных пространств можно указывать имена пространств.

- (Опционально) Для авто-заполнения адресов нажмите ссылку Указать адреса устройств, отметьте устройства и подтвердите ОК.

- В поле Тип события выберите тип события (код события, используемый в событиях).

- В поле Точка мониторинга выберите имя точки мониторинга.

- (Опционально) Если нужно не проверять такие соединения по конкретному системному правилу IDS, укажите SID системного правила IDS. Если SID не указан — отключается проверка по всем системным IDS-правилам для подпадающих взаимодействий.

- Нажмите Сохранить.

5.2. Создание разрешающего правила на основе зарегистрированного события

- Откройте раздел События в трафике сети.

- Выберите событие.

- В области деталей нажмите Создать разрешающее правило.

- При необходимости поправьте параметры и нажмите Сохранить.

5.3. Копирование разрешающего правила

- Параметры → Разрешающие правила.

- Выберите правило → контекстное меню (ПКМ) → Копировать правило.

- Отредактируйте параметры и сохраните.

5.4. Изменение параметров разрешающего правила

Изменять можно только включенные правила; для выключенных редактирование недоступно.

- Параметры → Разрешающие правила.

- Выберите правило → нажмите Изменить.

- Скорректируйте поля и нажмите Сохранить.

5.5. Включение и выключение разрешающих правил

- Параметры → Разрешающие правила.

- Выберите одно или несколько правил.

- Нажмите Включить или Выключить.

5.6. Удаление разрешающих правил

- Параметры → Разрешающие правила.

- Выберите правила → нажмите Удалить.

- Подтвердите действие (варианты подтверждения зависят от того, включены правила или нет).

6) Исключения из правила сетевой изоляции Endpoint Agent

Если хост изолирован от сети (сетевой изоляцией через Endpoint Agent), можно точечно разрешить трафик к конкретным IP и портам через исключение в правиле изоляции.

Где настраивается: Активы → Endpoint Agents → карточка хоста.

6.1. Добавление исключения в правило сетевой изоляции

- Откройте Активы.

- Перейдите на вкладку Endpoint Agents (таблица хостов).

- Выберите изолированный хост, для которого нужно исключение.

- По ссылке Добавить в исключения раскройте блок параметров исключений.

- Выберите направление трафика:

- Входящее/Исходящее

- Входящее

- Исходящее

- В поле IP укажите IP-адрес, трафик к которому/от которого не должен блокироваться.

- Если выбрано “Входящее” или “Исходящее”, в поле Порты укажите порты подключения.

- Если нужно несколько исключений: нажимайте Добавить для добавления строк и в конце нажмите Сохранить.

Руководство по интеграции с системой мониторинга Zabbix по протоколу SNMPv2

Руководство по интеграции с системой мониторинга Zabbix по протоколу SNMPv2

|

В качестве приложения использовалась KATA Central Node версии 6.0.2, а в качестве системы мониторинга использовался Zabbix версии 6.4. Инструкция носит информационный характер и может отличаться от ваших действий.

Готовый шаблон Zabbix с элементами данных: https://box.kaspersky.com/d/179e900f0d29464eaa27/ |

Настройка со стороны Central Node

Вы можете отправлять данные о загрузке центрального процессора и оперативной памяти серверов Central Node и Sensor во внешние системы, поддерживающие протокол SNMP. Для этого вам требуется настроить параметры соединения с протоколом.

Если компонент Central Node развернут в виде кластера, во внешние системы отправляются данные о загрузке центрального процессора и оперативной памяти каждого сервера кластера.

Чтобы настроить параметры соединения с протоколом SNMP на сервере Central Node:

1. В окне веб-интерфейса приложения выберите раздел Параметры, подраздел Общие параметры.

2. В блоке параметров SNMP установите флажок Использовать SNMP.

3. В поле Версия протокола выберите версию протокола: v2c.

4. В поле Строка сообщества укажите пароль, который будет использоваться для подключения к Kaspersky Anti Targeted Attack Platform.

Параметры соединения с протоколом на сервере Central Node будут настроены.

Подробнее: https://support.kaspersky.ru/kata/6.0/247539

Настройка со стороны Zabbix

Установите пакет SNMP. На Debian подобных системах:

|

sudo apt install snmp |

На RHEL подобных системах:

|

sudo yum install net-snmp |

Запустите команду snmpwalk, чтобы проверить, что все работает. Синтаксис утилиты:

|

snmpwalk -v [версия SNMP] -c [строка сообщества] [IP-адрес/имя хоста устройства] [OID или символьное имя] |

OID’ы и символьные имена описаны по ссылке: https://support.kaspersky.ru/kata/6.0/233730

Например, рассмотрим OID 1.3.6.1.4.1.2021.9.1.6, где:

· 1.3.6.1.4.1.2021.9.1.6 – это часть OID, определяющая тип объекта (в данном случае, это OID для свойства «dskTotal», которое указывает на размер диска или тома в КБ).

· В конце OID’а должен указываться “instance identifier” или экземпляр данного объекта (в данном случае, это .1 или .2, которые соответствуют дискам /dev/sda2 или /dev/sda3). Таким образом, для объектов, имеющих несколько экземпляров, этот идентификатор позволяет получать данные для каждого отдельного элемента. OID’ы имеющие единственный элемент будут иметь экземпляр .0.

На скриншоте выше приведен ещё один пример, где предоставлены OID’ы и значения средней загрузки системы (load average) в течении 1, 5 и 15 минут. Также использовался ключ -On, чтобы вывести цифровые идентификаторы, а не символьные имена.

Для дальнейшей настройки нас интересуют конкретные OID’ы, так как Zabbix использует в своей работе утилиту snmpget.

|

Основное различие, что SNMPGET извлекает значения для конкретных OID, в то время как SNMPWALK рекурсивно проходит по всему поддереву OID, начиная с указанного корневого OID, и извлекает значения для всех соответствующих объектов.

SNMPWALK обычно используется для обнаружения и сбора более широкого набора данных с устройства или для получения общего представления о доступной информации SNMP. SNMPGET же применяется для извлечения конкретных значений OID, когда известно точное расположение требуемых данных. |

Далее в веб-консоли Zabbix необходимо добавить Узел сети:

1. Перейдите в раздел Сбор данных, подраздел Узлы сети.

2. Нажмите на кнопку Создать узел сети, укажите произвольное имя и группу узла сети. В разделе Интерфейсы нажмите кнопку Добавить и выберите SNMP. Далее укажите IP адрес узла сети (в данном случае, адрес Central Node) и SNMP community (строка сообщества), если меняли его в Central Node.

3. После добавления узла, переходите в Элементы данных

4. Нажмите на кнопку Создать элемент данных, укажите произвольное имя, выберите тип SNMP агент, укажите ключ (уникальное значение в рамках одного хоста), определите тип информации и укажите SNMP OID.

5. Далее можете нажать кнопку Тест, чтобы проверить корректность введенных данных. По завершению нажмите кнопку Добавить. С этого момента Zabbix начнет запрашивать данные, согласно указанному интервалу обновления.

6. Добавьте по аналогии нужные элементы данных.

Руководство по выгрузке базы событий KATA || EDR

Примечение: данная статья является примером реализации сбора дампа событии

Примечание: все действия выполняются в Technical Support Mode под учетной записью root

1. Подключаемся по SSH к серверу KATA CN. Далее выбираем пункт Technical Support Mode

2. В открывшейся командной строке необходимо выполнить следующие команды.Сделайте его исполняемым:

sudo –iНеобходимо будет снова ввести пароль.

3. Далее формируем дамп базы. Последовательно выполняем следующие команды.

docker exec $(docker ps -qf name=postgresql_server) /bin/bash -c "su - postgres -c \"pg_dump -Fc antiapt > /tmp/<имя файла>.bak\""

docker cp $(docker ps -qf name=postgresql_server):/tmp/<имя файла>.bak /tmp/

logout4. Далее необходимо подключиться к серверу KATA, используя SFTP-клиент (например, WinSCP) и забрать файл из директории /tmp

Настройка приёма SPAN-трафика на Central Node и Sensor

Руководство по настройке KATA/NDR 7.1

Информация: Приведенная на данной странице информация, является разработкой команды pre-sales и/или AntiAPT Community и НЕ является официальной рекомендацией вендора.

- Версия решения: 7.1

- Тип инструкции: Настройка источников данных SPAN

Важно!

Интеграция в локальную сеть позволяет получать и анализировать зеркалированный трафик SPAN, ERSPAN и RSPAN. Извлекаются объекты и метаданные HTTP, HTTP2, FTP, SMTP, DNS, SMB и NFS протоколов. Зеркалируемый трафик перенаправляется с одного порта коммутатора на другой (локальное зеркалирование) или на удаленный коммутатор (удалённое зеркалирование). Администратор сети выбирает, какую часть трафика направлять в Kaspersky Anti Targeted Attack Platform.

Kaspersky Anti Targeted Attack Platform принимает зеркалированный трафик от агрегирующих устройств, таких как брокеры сетевых пакетов и сетевые отводы (Network tap). Фильтрация трафика, поступающего через эти устройства, влияет на аппаратные требования платформы. Для точного определения этих требований рекомендуется провести пилотное тестирование.

1. Подготовка

1.1. Обязательные условия

Перед настройкой приёма SPAN-трафика убедитесь, что:

- ✅ Установлена и настроена Central Node

- ✅ Активирована одна из лицензий: KATA, NDR или KATA/NDR

- ✅ Добавлен дополнительный сетевой интерфейс, на который будет подан SPAN. (кроме Management)

- ✅ Интерфейс находится в состоянии «Не инициализирован» (при подаче ESRPAN указывается IP адрес)

- ✅ Имеется доступ к веб-интерфейсу под учётной записью `admin`

1.2. Лицензии и функциональность

Лицензия | Требуется для |

KATA | Анализ периметра сети: сетевая песочница (Network Sandbox), пограничный IDS, анализ SMTP/ICAP-трафика |

NDR | Защита внутренней сети: NTA-анализ, ретроспективный поиск, выявление горизонтального перемещения, **запись и хранение SPAN-трафика** |

KATA/NDR | Комбинированный функционал: защита периметра + внутренней сети |

🔎 Подробное описание функционала

🔹KATA

- Обеспечивает защиту периметра IT-инфраструктуры

- Включает сетевую песочницу (Network Sandbox) — автоматическую проверку подозрительных объектов

- Реализует функции пограничного IDS

- Поддерживает анализ трафика от почтовых шлюзов (SMTP), прокси и NGFW (ICAP)

- Позволяет анализировать трафик на границе сети

🔹NDR (Network Detection and Response)

- Предназначен для обнаружения сложных атак во внутренней сети

- Выполняет глубокий анализ сетевого трафика (NTA):

- Построение карты сетевой активности

- Выявление скрытых C2-каналов

- Обнаружение горизонтального перемещения злоумышленника

- Ретроспективный анализ событий за весь период хранения данных

- Записывает и хранит обрабатываемый SPAN-трафик

- Использует правила IDS для детектирования аномалий во внутреннем трафике

- Интегрируется с EDR-агентами для корреляции событий

🔹KATA/NDR

- Объединяет возможности KATA и NDR

- Позволяет одновременно защищать периметр и внутреннюю сеть

- Центральный узел может принимать данные как от периметровых источников, так и от Sensor, анализирующих внутренний трафик

- Поддерживает единый интерфейс управления, корреляцию событий между периметром и внутренней сетью

⚠️ВАЖНО:

- Без активации соответствующей лицензии функционал приёма и обработки SPAN-трафика будет недоступен.

- Для записи и хранения сырого трафика требуется лицензия NDR или KATA/NDR.

💡Рекомендация:

- Для оптимальной работы лучше выбрать комбинированную лицензию KATA/NDR. Она позволяет контролировать как периметр, так и внутреннюю сеть.

1.3. Сетевые требования

Данный пункт описывает процесс настройки Central Node для анализа копии трафика, поданного с внутреннего или внешнего сегмента сети.

⚠️ВАЖНО:

- Для включения анализа сетевого трафика обязательно должен быть добавлен дополнительный интерфейс.

ℹ️Примечание:

- В версию KATA 7.1 добавлена возможность записи, хранения и выгрузки копий сырого сетевого трафика. В данном документе этот функционал описан не будет, только настройка приема SPAN. Детально по данному функционалу можно ознакомиться в онлайн документации.

Добавить!

🔹Минимальные и максимальные требования к объёму SPAN-трафика

Конфигурация | Минимальный объём SPAN-трафика | Максимальный объём SPAN-трафика |

Физический сервер + выделенный Sensor | 100 Мбит/с | 10 000 Мбит/с |

Виртуальная платформа + выделенный Sensor | 100 Мбит/с | 4 000 Мбит/с |

Central Node со встроенным Sensor (Embedded Sensor) | 100 Мбит/с | 1 000 Мбит/с |

ℹ️Пояснение:

- Значение 100 Мбит/с указано как рекомендуемый порог, используемый при сайзинге и проектировании.

- Это значение не является жёстким ограничением, а служит ориентиром для расчёта ресурсов.

- При объёмах ниже 100 Мбит/с сайзинг не изменяется — аппаратные требования остаются теми же.

🔹Масштабирование через распределённую архитектуру

Если объём SPAN-трафика превышает возможности одной инсталляции:

- На виртуальной платформе: максимум 4000 Мбит/с на одну Central Node с Sensor

- На физической платформе: максимум 10 000 Мбит/с на одну Central Node с Sensor

Примечание: Количество сенсоров, подключенных к одному центральному узлу, ограничено только общим объемом поступающего на них трафика SPAN.

При необходимости обработать больший объём:

1. Разделите трафик между несколькими независимыми инсталляциями

2. Используйте физическую платформу

3. Объедините инсталляции в иерархическую структуру (PCN + SCN)

📘Подробнее: Распределённое решение и мультитенантность

1.4. Проверка настройки функционала обработки SPAN-трафика

1. Перейдите в веб-интерфейс Central Node под учётной записью `admin`.

2. Перейдите: Конфигурация серверов.

3. Проверьте, что в поле «SPAN-трафик, Мбит/с» указан общий объем планируемого к обработке трафика со SPAN-портов.

📌ВАЖНО:

- В этом поле указывается общий объём SPAN-трафика, который обрабатывается как на Central Node, так и на вынесенных отдельно Sensor.

Внимание:

Если вы не собираетесь использовать KATA и/или NDR, все равно рекомендуется указать объем обрабатываемого SPAN-трафика. Минимальный объем — 10. Это обеспечит корректную работу и логическую связность микросервисов в системе.

📸Скриншот 1: Экран "Конфигурация серверов" с полями: Количество Endpoint Agents, Почтовый трафик, SPAN-трафик

Пример заполнения:

На Central Node подается SPAN на выделенный интерфейс с объемом 500 Mbps и есть выделенный Sensor, который получает SPAN объемом 1.5 Gbps.

Настройка:

В поле «SPAN-трафик, Мбит/с» укажите: 2000

✅ Это суммарный объём трафика, обрабатываемый всей системой.

4. Перейдите в раздел “Параметры → Лицензия”.

5. Убедитесь, что активирована лицензия NDR или KATA/NDR.

📸Скриншот 2: Экран "“Параметры → Лицензия”.

1.5. Настройка объёма обрабатываемого трафика

⚠️Обязательно выполните эти настройки, если на узле (CN или Sensor) получен SPAN.

Через SSH-консоль:

1. Подключитесь к Central Node или Sensor по SSH под учётной записью `admin`. (в зависимости от того, куда подан SPAN)

2. Перейдите: Program settings → Configure storage.

4. Установите значение, соответствующее вашему объёму SPAN-трафика, согласно таблице:

Объём SPAN-трафика | File storage, MB | Hot ring, MB |

10000 Мбит/с | 80000 | 10240 |

7000 Мбит/с | 64000 | 8192 |

4000 Мбит/с | 32000 | 1024 |

2000 Мбит/с | 16000 | 1024 |

1000 Мбит/с | 8000 | 1024 |

Примечание: это размер разделов tmpfs, где обрабатывается и хранится трафик.

ВАЖНО!

Настройки хранилища на Central Node или Sensor учитывают только трафик, обрабатываемый Central Node или Sensor, и выполняется на каждом узле отдельно.

Однако настройки SPAN в конфигураторе сервера в веб-интерфейсе учитывают весь трафик, обрабатываемый Central Node, и все подключенные внешние Sensor.

📌Примечание:

- Если объём данных меньше указанного в таблице — выбирайте минимальное значение.

- Если объём находится между двумя значениями — выбирайте максимальное.

💡ВАЖНО:

Эти настройки обязательны для Central Node и выделенного Sensor, независимо от того, где был подан SPAN-трафик.

1.6. Выбор протоколов для анализа

🔍 Цель: настроить получение трафика только по нужным протоколам.

Через SSH-консоль:

1. Подключитесь к узлу (Central Node или Sensor) по SSH.

2. Перейдите: Program settings → Configure traffic capture → Setup capture protocols.

4. Выберите протоколы, которые нужно анализировать:

- По умолчанию включены все, кроме HTTP2.

- Чтобы включить/отключить протокол — нажмите Enter на строке.

5. Нажмите Apply and finish.

✅ Сетевые протоколы для получения SPAN-трафика будут выбраны.

2. Включение функционала обработки SPAN

2.1. Добавление дополнительного интерфейса на Central Node

1. Войдите в веб-интерфейс Central Node под учётной записью `admin`.

2. Перейдите: Параметры → Сетевые параметры → Сетевые интерфейсы.

3. Убедитесь, что добавлен дополнительный интерфейс и он находится в состоянии «Не инициализирован».

📸 Скриншот 3: Экран "Сетевые интерфейсы"

Примечание: ERSPAN-трафик передаётся исключительно на IP-адрес получателя (не на конкретный интерфейс), при этом тип принимающего интерфейса может быть любым. Важно правильно указать IP-адрес назначения, так как именно он определяет маршрут доставки зеркалированного трафика через GRE-туннель.

2.2. Добавление дополнительного интерфейса на Sensor

Через SSH-консоль:

1. Подключитесь к узлу Sensor по SSH.

2. Перейдите: Network settings → Interface configuration.

📸 Скриншот 4: Экран "Сетевые интерфейсы"

Важно!

Данная настройка относится к компоненту Sensor, используемого для обработки SPAN-трафика.

2.3. Настраиваем объем обрабатываемого SPAN непосредственно на Sensor

Пояснение:

Данная настройка относится к компоненту Sensor, используемого для обработки SPAN-трафика.

Через SSH-консоль:

1. Подключитесь к узлу Sensor по SSH.

2. Перейдите: Program settings → Configure traffic capture.

3. Укажите объем анализируемого сетевого трафика в разделе "Traffic capture bandwidth (Mbps)". Объем должен быть указан в мегабитах в секунду.

📸 Скриншот 5: Экран "Сетевые интерфейсы"

Важно!

В этом разделе показан общий объем SPAN-трафика, обработанного данным сенсором.

Например: сенсор может получать SPAN-трафик с нескольких источников одновременно через разные интерфейсы, подключенные к нему.

2.4. Создание точки мониторинга

🔍 Цель: создать точку мониторинга для приёма SPAN-трафика.

1. Перейдите: Серверы Sensor.

2. Найдите интерфейс в состоянии «Не инициализирован», предназначенный для приёма SPAN.

3. Нажмите «Добавить точку мониторинга» на этом интерфейсе.

📸 Скриншот 6: Кнопка "Добавить точку мониторинга"

4. В открывшемся окне укажите:

- Имя точки мониторинга (например, `SPAN_Internal`)

5. Нажмите «Добавить точку мониторинга».

📌Примечание:

- Точки мониторинга можно включать и выключать для временного прекращения наблюдения за сегментом сети.

Внимание: Эта настройка одинакова для Central Node и Sensor.

2.5. Включение обработки трафика

1. После создания точки мониторинга откроется её экран.

2. Убедитесь, что в разделе «Режим» указано состояние «Выключен».

3. Нажмите кнопку «Включить».

📸Скриншот 7: Окно точки мониторинга с кнопкой "Включить"

✅ Режим обработки SPAN-трафика перейдёт в активное состояние.

2.6. Проверка поступления трафика

1. Перейдите: Мониторинг → Обработано.

2. Выберите источник: SPAN.

3. Укажите тип отображения:

- Текущая загрузка

- Выбранный период (настраивается в правом верхнем углу)

📸Скриншот 8: График нагрузки по SPAN-трафику

✅ Если SPAN-трафик подаётся на интерфейс, вы увидите график по нагрузке.

💡 Примечание:

Данные по обнаруженным аномалиям и угрозам будут отображаться в веб-интерфейсе только под учётной записью «Офицера безопасности».

3. Подключение и настройка внешнего хранилища

3.1. Настройка внешнего хранилища на Central Node

🔍Цель: настроить хранение дампов трафика на внешнем хранилище.

1. На узле с Central Node подключите диск ≥100 ГБ.

2. Подключитесь по SSH и выполните:

sudo -i

fdisk -l # убедитесь, что диск виден (например, /dev/sdb)📸Скриншот 9: Пример вывода команд

mke2fs -t ext4 -L DATA -m 0 /dev/sdb📸Скриншот 10: Пример вывода команд

echo "/dev/sdb /data/volumes/dumps/ ext4 defaults 0 0" >> /etc/fstab📸Скриншот 11: Пример вывода команд

mount

rm -rf /data/volumes/dumps/*

chown kluser:klusers /data/volumes/dumps/📸Скриншот 12: Пример вывода команд

3. Убедитесь, что напротив имени подключенного диска в столбце MOUNTPOINTS отображается значение /data/volumes/dumps.

chown kluser:klusers /data/volumes/dumps/

ls -lah /data/volumes/dumps/

lsblk📸Скриншот 13: Пример вывода команд

4. Перезапустить работу контейнера preprocessor_span:

docker service update kata_product_main_1_preprocessor_span --force

docker ps | grep preprocessor_span5. Убедитесь, что напротив имени подключенного диска в столбце MOUNTPOINTS отображается значение /mnt/kaspersky/nta/dumps.

docker exec -it $(docker ps | grep preprocessor_span | awk '{print $1}') bash

lsblk📸Скриншот 14: Пример вывода команд

6. Войдите в веб-интерфейс приложения под учетной записью 'admin'.

📸Скриншот 15: Раздел "Серверы Sensor"

7. В веб-интерфейсе: Серверы Sensor → Изменить → Внешнее хранилище

5. Включите: «Подключить внешнее хранилище для файлов дампа трафика»

📸Скриншот 16: Раздел "Серверы Sensor"

6. Укажите:

- Максимальный объём (в ГБ)

- Ограничение времени хранения (в днях)

- BPF-фильтр (например: `tcp port 102 or tcp port 502`)

7. Нажмите «Сохранить».

📌Примечание:

Сырой трафик записывается в `/mnt/kaspersky/nta/dumps`, но просматривается и выгружается из `/data/volumes/dumps`.

3.2. Настройка внешнего хранилища на Sensor

1. На узле с Sensor подключите диск ≥100 ГБ.

2. Подключитесь по SSH и выполните:

sudo -i

fdisk -l # убедитесь, что диск виден (например, /dev/sdb)📸Скриншот 17: Пример вывода команд

mke2fs -t ext4 -L DATA -m 0 /dev/sdb📸Скриншот 18: Пример вывода команд

echo "/dev/sdb /data/volumes/dumps/ ext4 defaults 0 0" >> /etc/fstab📸Скриншот 19: Пример вывода команд

3. Закройте текстовый редактор и выполните команду:

rm -r /data/volumes/dumps/*📸Скриншот 20: Пример вывода команд

6. Войдите в веб-интерфейс приложения под учетной записью 'admin'.

📸Скриншот 21: Раздел "Серверы Sensor"

7. В веб-интерфейсе: Серверы Sensor → Изменить → Внешнее хранилище

📸Скриншот 22: Раздел "Серверы Sensor"

5. Включите: «Подключить внешнее хранилище для файлов дампа трафика»

6. Укажите:

- Максимальный объём (в ГБ)

- Ограничение времени хранения (в днях)

- BPF-фильтр (например: `tcp port 102 or tcp port 502`)

7. Нажмите «Сохранить».

📌Примечание:

Сырой трафик записывается в `/mnt/kaspersky/nta/dumps`, но просматривается и выгружается из `/data/volumes/dumps`.

4. Проверка работы выгрузки дампов трафика

4.1. Выгрузка дампов трафика

🔍 Цель: скачать дамп трафика для анализа.

1. Авторизуйтесь под УЗ «Офицера безопасности».

2. Перейдите: Серверы Sensor → Выбрать Sensor → Скачать трафик.

📸Скриншот 23: Раздел "Серверы Sensor"

3. Укажите:

- Период

- Максимальный размер дампа

- Точки мониторинга

- BPF-фильтр

- Регулярное выражение (например: `^test.+xABxCD`)

📸Скриншот 24: Раздел "Серверы Sensor"

4. Нажмите «Скачать» → файл в формате PCAP начнёт загрузку.

📌 Полезные ссылки

- Официальная документация Kaspersky

- Настройка SPAN-трафика (онлайн)

- Распределённое решение и мультитенантность

- Kaspersky на YouTube

- Kaspersky на Rutube

- Полная инструкция по NDR и Sensor

✅ Настройка приёма SPAN-трафика завершена!

Теперь Central Node и/или Sensor:

- Принимает зеркалированный трафик

- Анализирует выбранные протоколы

- Отображает статистику в реальном времени

- Готов к детектированию угроз во внутренней сети

- При необходимости — записывает и позволяет выгружать дампы

KATA & KEDR v.7.1.х Astra Edition: Инструкция по подготовке ISO образа на Astra Linux

Введение

Инструкция описывает процесс подготовки установочного образа диска с компонентами Central Node, Sensor и Sandbox на основе ОС Astra Linux Special Edition версии 1.8.1.16.

Подготовка окружения

1.1. Аппаратные требования и поддерживаемые платформы

Минимальные аппаратные требования к устройству, на котором будет происходить создание iso-образа Устройство (ВМ/Сервер/АРМ с установленной ОС семейства Linux) должно удовлетворять следующим минимальным требованиям:

• CPU: 4 ядра, частота от 2500 МГц • RAM: 8 ГБ.

• Объем свободного места на диске: 200 ГБ (чистое свободное место, без учета занимаемого места ОС)

• Места должно быть достаточно либо в /var либо в /home Требования к программному обеспечению:

• Операционная система на базе актуального ядра Linux.

• Docker версии 20 и выше.

• Наличие iso-образа операционной системы Astra Linux Special Edition версии 1.8.1.16

• Python не ниже 3.11 Kaspersky Anti Targeted Attack Platform не поддерживает работу с другими версиями операционной системы Astra Linux.

1.2. Загрузка дистрибутивов

Дистрибутивы Central Node/Sensor/Sandbox на OS Astra Linux передаются пользователю по запросу в Лабораторию Касперского.

В открытом доступе доступны дистрибутивы только для Endpoint Agent.

Дистрибутив Astra Linux Special Edition версии 1.8.1.16 загружается с сайта производителя ОС, из личного кабинета пользователя: https://lk.astra.ru/product/7/iso-images

Порядок загрузки: Перейдите в раздел Продукты - Выберите ALSE - Дистрибутивы - x86_64 - 1.8/Дистрибутивы - Расширенный репозиторий – загрузите installation-1.8.1.6-27.06.2024_14.12.iso

1.3 Подготовка установочного образа диска с компонентами Central Node, Sensor и Sandbox

Процедура подготовки программных компонентов

Выполните шаги по установки программы в следующей последовательности:

- Установите Docker версии 20 и выше если он не установлен;

- Загрузите из комплекта поставки дистрибутивы компонентов Central Node и Sensor, Sandbox и ISO builder;

- Создайте файл iso_builder.sh;

- Запустите сборку дистрибутива;

Установка компонентов Docker

Проверьте наличие установленной версии Docker на вашей ВМ. Для проверки используйте команду:

systemctl status docker.serviceЕсли компонент Docker не установлен, то установите его.

Установка Docker на Ubuntu (deb)

Обновите существующий список пакетов:

sudo apt updateУстановите docker:

sudo apt-get install docker-ce docker-ce-cli containerd.io docker-buildx-plugin docker-compose-pluginПроверьте корректность установки:

sudo systemctl status docker docker –version или docker -vДля Astra Linux 1.7.х воспользуйтесь инструкцией по установке Docker https://wiki.astralinux.ru/pages/viewpage.action?pageId=158601444 До момента обращения к хабу контейнеров и загрузке контейнера hello world Для Astra Linux 1.8.х воспользуйтесь инструкцией по установке Docker (т.к. оф.инструкции еще не опубликована на Wiki Astra) https://pixelfed.nbics.net/books/docker/page/ustanovka-docker-na-astra-linux-se-181 |

Установка Docker на Astra Linux

Обновите существующий список пакетов:

apt update && apt upgradeУстановите docker: